El II Congreso Foro GRC consolida al profesional...

[vc_row][vc_column][vc_column_text css=""] El II Congreso Foro GRC volvió a reunir el pasado mes de febrero...

0 915 752 750

915 752 750

aec@aec.es

aec@aec.es

El pasado 23 de septiembre tuvo lugar el III Insight del Club del DPD de 2024 organizado por la Asociación Española para la Calidad, con la colaboración de Govertis, parte de Telefónica Tech.

El evento, dirigido por Javier Villegas, Lead Advisor y responsable de Desarrollo de Negocio de Govertis, se dividió en tres partes: una mesa redonda sobre «¿Cómo acreditar el cumplimiento de medidas de seguridad en encargados de tratamiento y la responsabilidad in vigilando?», otra mesa redonda sobre «Gestión de riesgos en proveedores/cadena de suministro y brechas de seguridad» y, un taller práctico sobre cómo llevar a cabo correctamente las Transfer Impact Assessments (TIAs) o evaluaciones de impacto de transferencias internacionales de datos personales.

1. ¿Cómo acreditar el cumplimiento de medidas de seguridad en encargados de tratamiento y la responsabilidad in vigilando?

La primera mesa redonda fue impartida por Eduard Blasi Casagran, abogado especializado en Derecho Digital y Privacidad, y Elena Gil González, abogada especializada en Protección de Datos y Derecho Digital. Se abordó la responsabilidad in vigilando y medidas de seguridad de los encargados de tratamiento.

En primer lugar, Eduard consideró esencial que los responsables de los datos generen una lista de proveedores ya que nos va a permitir tener un termómetro del estado de los terceros en materia de privacidad. Además, de tener otras herramientas como los sellos de confianza y las certificaciones, como la de calidad.

Igualmente, es importante prestar atención a la tipología de los proveedores porque solo aquellos que presentan una especial sensibilidad en el tratamiento de los datos tienen que estar más presentes en nuestro análisis.

Además, hay que tener en cuenta los contratos de encargados de tratamiento para verificar la responsabilidad in vigilando, por eso se debe realizar un triaje de valoración de terceros en el que se incorpore no solo las medidas de seguridad sino también el cumplimiento de la protección de datos, así como una cláusula de auditoría para los terceros proveedores.

Asimismo, Eduard resaltó la verificación del flujo de los datos en las transferencias internacionales de datos y que la labor de control de los proveedores conlleva la atención de derechos, el control de los subencargados, los límites de la responsabilidad y la devolución o destrucción de la documentación una vez finalizada la relación contractual.

Por último, durante su ponencia, Eduard resaltó que la imposibilidad de negociar un contrato de encargado con las grandes multinacionales no supone una eximente o atenuación de responsabilidad ante la Agencia Española de Protección de Datos, aspecto que deberá tenerse en cuenta.

También es necesaria una intervención del DPD para cambios menores en la negociación de los contratos de encargados por el departamento legal de las empresas. Y, terminó apuntando que la accountability consiste en verificar el cumplimiento de las medidas de seguridad en detalle y no rellenar un simple formulario.

A continuación, Elena Gil González, nos habló de la complejidad de abarcar toda la normativa digital recientemente legislada en la Unión Europea; destacando, por su importancia, el Reglamento DORA para entidades financieras, NIST2 para operadores críticos o la normativa de Inteligencia artificial, que regula no solo los aspectos de los datos personales sino también todo lo referente a la tecnología. Lo complicado es aplicar las obligaciones de transparencia sobre la lógica de un modelo algorítmico en una empresa.

Elena incidió en el cuidado con la elección del proveedor y que cualquier error en el modelo de inteligencia artificial va a afectar dicha elección. Así como la excesiva maraña contractual, dado que es muy complicado gestionar por el responsable como también elegir un único proveedor, ya que te hace super dependiente del mismo.

Según Gil, una buena praxis es realizar auditorías anuales y si ocurriese algo, por ejemplo, contar con una sospecha fundada de incidencia de cambio normativo, realizar una auditoría extraordinaria. Además, es importante realizar una distribución de la responsabilidad de los terceros en función de las culpas por la importancia de datos que tratan. Igualmente hay que resaltar que la medición de los contratos de encargados de tratamientos en cuanto a eficiencia requiere mucho esfuerzo y recursos para las empresas, así como el control de los subencargados, ya que hay numerosos.

Por último, apuntó que se requieren elementos de homologación de los proveedores para verificar que cumplen con la normativa, pero que la certificación que se obtenga esté vinculada al problema en cuestión para poder eximir de responsabilidad a la empresa como encargado de tratamiento.

2. Gestión de riesgos en proveedores/cadena de suministro y brechas de seguridad.

Posteriormente, Javier Cao Avellaneda, Senior Consultant de Govertis y Marcos Rubiales Olmedo, también consultor senior de Govertis, abordaron la gestión de riesgos en proveedores y cadena de suministro, y analizaron un supuesto de una brecha de seguridad que conllevó la apertura de expediente sancionador por la AEPD.

Javier nos indicó que en el programa de gestión de proveedores tenemos que revisar la norma ISO 27001 y NIST SP-800-161, teniendo en cuenta las fases de evaluar, monitorizar y responder, así como los nuevos controles de la ISO 27001 del 5.19 al 5.23.

Por lo tanto, en la fase in eligiendo vamos a desarrollar la clasificación de los proveedores, disponiendo de un inventario inicial y aplicando una proporcionalidad en la criticidad de los mismos orientada al riesgo.

Por ejemplo, se pueden tener criterios de valoración técnicos, es decir, por la tipología del sector, por el grado de confidencialidad, integridad y disponibilidad (la matriz de KRALJIC) incluso la complejidad del servicio, el riesgo inherente al proveedor, la dependencia y ubicación geográfica.

Deja claro que la intensidad del cumplimiento de los requisitos y garantías debe ser proporcional a la importancia y riesgos del proveedor. Y que incluir las garantías previas en esta fase resulta importante, así como establecer una clasificación de proveedores sin impacto, proveedores normales, proveedores esenciales y proveedores críticos. Establecer desde un contrato general a contratos más específicos con SLA, certificaciones, auditorías de terceras partes, scoring tecnológico y agencia rating para aquellos proveedores más importantes.

En la fase in eligendo + in vigilando se va a tener en cuenta los alcances de la certificación otorgada con las certificaciones en seguridad (ISO 27001, 27701 o 22301) y los resultados de la gestión (indicadores de seguridad, evaluación del mantenimiento tras la auditoría) así como otros elementos ya indicados como la auditoria de tercera parte y de dependencias del proveedor.

Por último, en la fase de respuesta los elementos importantes son: identificar al CISO del proveedor con quien hay que hablar del incidente, definir qué incidentes sufre el proveedor que tiene que estar informado al responsable en todo momento, establecer claramente los criterios de gravedad y escalado. Así como la capacidad de respuesta y tiempos de resolución, los contratos de SLAs y, en definitiva, la penalización e indemnización.

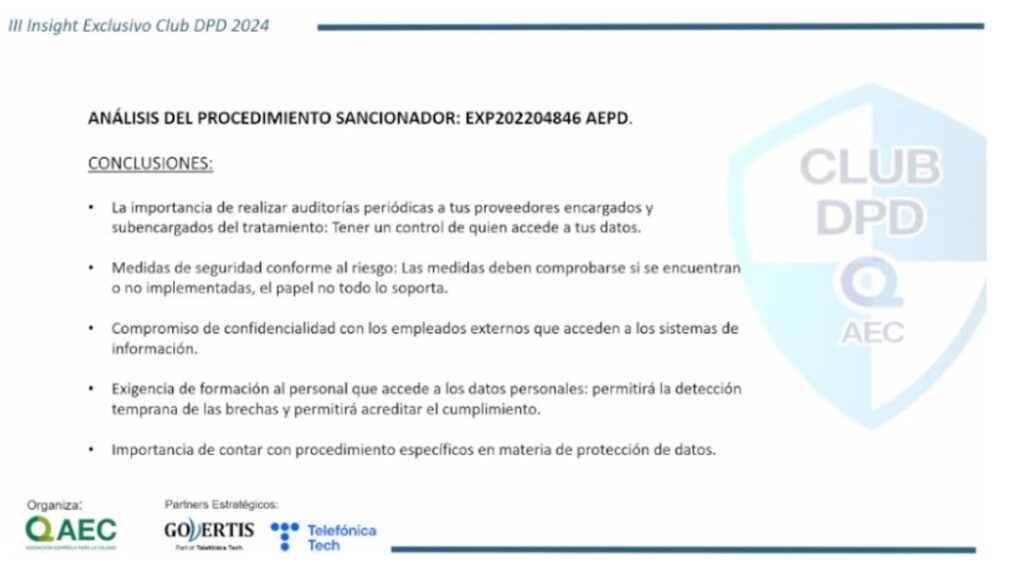

A continuación, Marcos Rubiales expuso un análisis de un expediente sancionador de una brecha de seguridad, a partir del robo y posterior venta no autorizada de una base de datos del CRM del responsable. Entre las medidas que debiera haber implementado estaría el doble factor de autenticación como medida preventiva, clave para esta circunstancia, ya que se accedía al CRM. La AEPD detalló que si esta medida se hubiera implementado se hubiera evitado la incidencia.

También entre otras medidas, estaría la realización de una auditoría de control de los proveedores, que, al producirse a posteriori, no se llega a evitar la incidencia.

O la importancia de contar con procedimientos específicos en materia de protección de datos.

Ilustración 1 – Principales conclusiones del análisis del procedimiento sancionador

Ilustración 1 – Principales conclusiones del análisis del procedimiento sancionador

3. Transfer Impact Assesment (TIA): Claves prácticas para abordar correctamente las evaluaciones de impacto de transferencias internacionales de datos.

En la parte final de la sesión se realizó un taller por Félix Haro, consultor senior en Govertis, sobre las evaluaciones de impacto de transferencias internacionales de datos personales.

Básicamente, indicó que hay que procurar un nivel equivalente en los países al que marca la UE, el denominado nivel de protección sustancialmente equivalente.

Asimismo, el Considerando 108 del RGPD nos marca cómo conseguir un nivel equivalente y aparte de los instrumentos que pone a disposición el Reglamento, como las cláusulas tipo hay garantías adicionales que no vincula a organismos públicos solo entre las partes.

Al no indicarlo expresamente el RGPD, nos podemos ir a las Recomendaciones 1/2020 CEPD para saber cuáles son las medidas que complementan los instrumentos de transferencia.

El proceso para conocer las transferencias parte del Registro de actividades de tratamiento (RAT), conocer los encargados y subencargados y cumplir con la minimización como principio, aunque los softwares no suelen ser flexibles, y te dan licencia en bloque.

Además, es importante determinar los instrumentos de transferencia con el orden jerárquico:

1. Decisión de adecuación (45).

2. Garantías adecuadas (46).

3. Excepciones.

Además, hay que ver si las cláusulas contractuales tipo se ajustan a uno en función de las circunstancias específicas:

a) Tener en cuenta la legislación de la privacidad.

b) Legislación de vigilancia.

c) Acceso por autoridades públicas.

d) Independencia de las autoridades de Protección de datos.

Incluso hay que evaluar si el instrumento de transferencia es eficaz, con las Recomendaciones 2/2020, analizar la injerencia injustificable con normas claras, precisas, necesidad y proporcionalidad, mecanismos de supervisión independientes, recursos efectivos a disposición del interesado.

En el caso de legislación problemática, podemos suspender la transferencia, aplicar medidas complementarias o no aplicar la legislación problemática.

Un aspecto para verificar la eficacia de nuestro instrumento a utilizar en la transferencia internacional es en base a las fuentes de jurisprudencia, resoluciones e informes de órganos de control.

Una vez que el instrumento de transferencia no es suficiente por las características de la legislación, podemos tomar medidas técnicas en el acceso como el cifrado, en tránsito y local, realizar una transferencia datos seudonimizados, que el receptor esté protegido por legislación local o el tratamiento esté fraccionado.

Es importante tener en cuenta que hay legislaciones en los que hay prohibición de cifrado. Otras medidas como las contractuales entre las que encontramos la utilización de medidas técnicas específicas, la transparencia y responsabilidad proactiva como registro de solicitudes o los métodos de organización y adopción de normas y buenas prácticas.

Incluso hay medidas complementarias como las políticas internas de gobernanza, obligaciones de transparencia (solicitudes de acceso recibidas) o la operativa (puertas traseras software, procesos comerciales, impugnación órdenes) o las auditorías o inspecciones.

Por último, necesitamos realizar una evaluación periódica y un seguimiento, así como cumplir la responsabilidad proactiva.

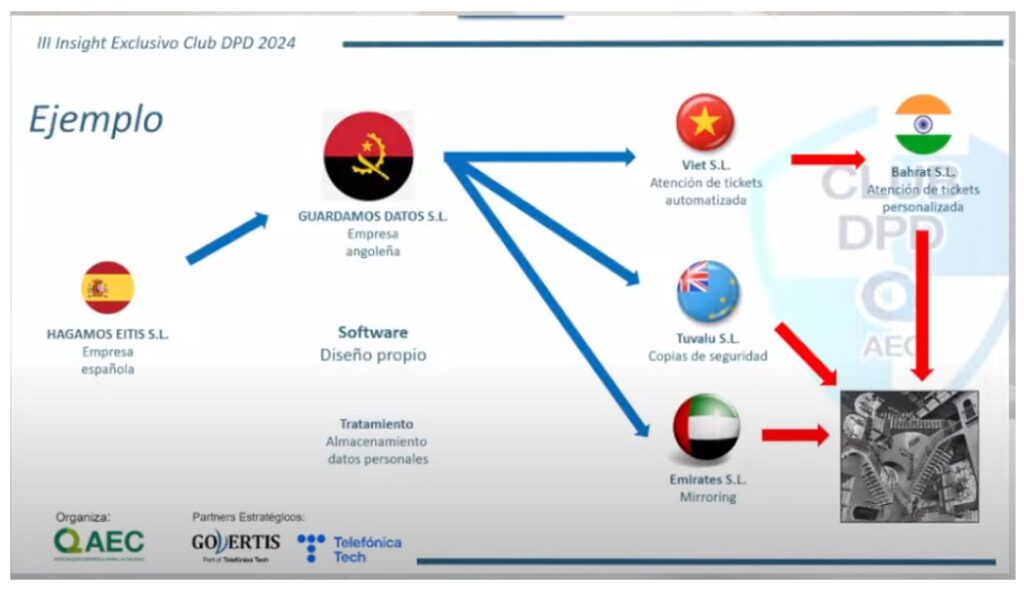

Ilustración 2 – Ejemplo de transferencia internacional de datos

Ilustración 2 – Ejemplo de transferencia internacional de datos

Por último, en las conclusiones finales, resalta la necesidad de realizar una evaluación de riesgos, calcular el riesgo, verificar la amplitud del tratamiento, verificar las actividades de vigilancia gubernamental y, por supuesto, realizar un control más continuo junto con la agilidad, que en definitiva es un sistema de gestión, así nos permitirá efectuar la evaluación más exhaustiva de las transferencias internacionales de datos.

José Alberto Rueda

Govertis, parte de Telefónica Tech