915 752 750

915 752 750

aec@aec.es

aec@aec.es

915 752 750

915 752 750

aec@aec.es

aec@aec.es

Respecto de si tiene o no potestad de control y vigilancia el empresario o empleador en el ámbito privado, es un tema muy trillado del que se ha hablado en numerosas ocasiones. ¿Pero qué pasa en el ámbito público, concretamente en las entidades locales?

En primer lugar, partimos de la afirmación, que la titularidad de los medios tecnológicos (correo electrónico, equipos de sobremesa, etc..) es titularidad de la Administración Local siempre y cuando, dichos soportes se hayan puesto a disposición del empleado con la finalidad de desempeño de las funciones encomendadas a este. Son muchos los pronunciamientos de la Agencia Española de Protección de Datos al respecto, resaltamos entre ellos, el Informe 0464/2013.

Asentado lo anterior, debemos analizar la base de legitimación para poder llevar a cabo la adopción de medidas de control por parte de la Entidad local.

En el ámbito público, en primer lugar, debemos diferenciar:

Por lo que se debe diferenciar la normativa aplicable a ambos supuestos:

En cuanto a los funcionarios de carrera, dicho control estaría legitimado, en primer lugar atendiendo al artículo 54 de la Ley 7/2007, de 12 de abril, del Estatuto Básico del Empleado Público (EBEP), que establece como principio de conducta de los empleados públicos, entre otros, el deber de no utilizar los recursos y bienes públicos en provecho propio, por lo que, los Ayuntamientos, y otros entes públicos, podrían realizar actuaciones de control del ordenador de sus trabajadores con el fin de verificar el cumplimiento de este deber.

En segundo lugar, la Administración como Responsable de Tratamiento, tal y como indica el artículo 32.1 RGPD debe, por un lado, implementar medidas de seguridad en el tratamiento;

<< Teniendo en cuenta el estado de la técnica, los costes de aplicación, y la naturaleza, el alcance, el contexto y los fines del tratamiento, así como riesgos de probabilidad y gravedad variables para los derechos y libertades de las personas físicas, el responsable y el encargado del tratamiento aplicarán medidas técnicas y organizativas apropiadas para garantizar un nivel de seguridad adecuado al riesgo (…)>>

Y por otro, medidas de seguridad de forma integral, tal y como recoge el artículo 5 del Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad en el ámbito de la Administración Electrónica: así como el artículo 41.2 de la Ley 40/2015, de 1 de octubre, de Régimen Jurídico del Sector Público.

Es por ello, que una de las medidas de seguridad que está obligado a adoptar el Responsable, son aquellas medidas de control concretas, para poder preservar la seguridad de los sistemas de información.

A mayor abundamiento, la Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales recoge en el artículo 87 el Derecho a la intimidad y uso de dispositivos digitales en el ámbito laboral:

“2. El empleador podrá acceder a los contenidos derivados del uso de medios digitales facilitados a los trabajadores a los solos efectos de controlar el cumplimiento de las obligaciones laborales o estatutarias y de garantizar la integridad de dichos dispositivos (…)

En este punto, la Agencia Catalana de Protección de Datos ya puntualizó, en su Dictamen 49/2009, que el Ayuntamiento, en su condición de “empresario”, también podía ejercer un control cuando tuviera como finalidad verificar el cumplimiento por parte de los trabajadores de sus obligaciones laborales, y lo hace en base al artículo 54 de la Ley 7/2007, de 12 de abril, del Estatuto Básico del Empleado Público (EBEP), anteriormente referenciado.

Finalmente, pero no menos importante, el Tribunal Constitucional (TC) considera que el ejercicio de cualquier derecho fundamental consagrado en nuestra Constitución no es de carácter absoluto, sino que se debe contraponer con el ejercicio de otros derechos o bienes jurídicos protegidos, siendo la función de los órganos jurisdiccionales y, en concreto del TC, preservar el equilibrio necesario ante una posible colisión de intereses contrapuestos.

Es por ello, que para que una actividad de control sea conforme a la legislación se respeten los principios de Necesidad, Legitimidad, Proporcionalidad y Seguridad.

El Equipo Govertis

El Club DPD de la Asociación Española para la Calidad tiene previsto un total de siete encuentros a lo largo del 2019, y ayer se llevó a cabo el segundo de ellos. El Club DPD, que ya cuenta con 200 miembros, se dio cita para tratar algunas de las temáticas de máxima actualidad en lo que a Protección de Datos se refiere. Algunos de los miembros del Club asistieron en persona a este encuentro y al taller práctico posterior, mientras que el resto de miembros pudo seguir el evento vía streaming. Además, aquellas personas interesadas en las temáticas tratadas pero que no pertenecen al Club DPD, tuvieron la ocasión de seguir vía streaming las dos primeras ponencias.

La primera ponencia de la jornada estuvo en manos de Ofelia Tejerina, abogada, Master en Derecho Informático y Doctora en Derecho Constitucional. Además, fue la ganadora del premio Confilegal 2018 en la categoría LegalTech. Ofelia Tejerina abordó el título X de la LOPD-GDD y la libertad de expresión en relación a otros derechos.

Durante su ponencia analizó el artículo 96 de la nueva ley: derecho al testamento digital. También trató aspectos relacionados de gran interés como la desinformación, la libertad de expresión y la libertad de información. Pero Ofelia tejerina puso especial atención en el derecho de rectificación, e hizo varios apuntes de gran relevancia, como el hecho de que «la veracidad no es la verdad absoluta». No te pierdas la ponencia completa:

Leandro Núñez, abogado y socio de Audens fue el encargado de impartir una interesante ponencia, centrada en la elección y supervisión de los encargados del tratamiento. Leandro Núñez habló de la responsabilidad proactiva y la responsabilidad in vigilando, pero lo que conquistó realmente a la audiencia fue su aportación personal sobre lo que debemos buscar a la hora de elegir un tratamiento, una información muy útil para los asistentes al encuentro. Además, a los largo de su ponencia Leandro Núñez habló sobre la labor del DPD. No te pierdas la ponencia completa:

A partir de esta ponencia se elaboró la infografía ¿Cómo elegir un Encargado del Tratamiento? Una guía con 7 claves para ayudarnos en la decisión.

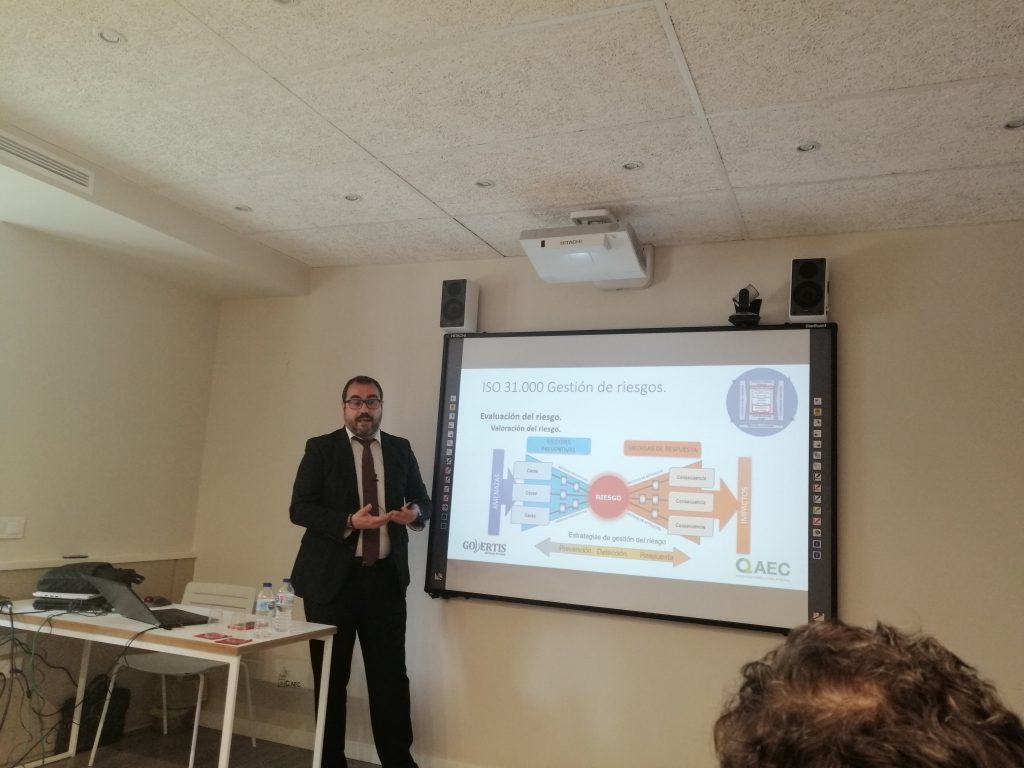

Aunque cualquiera que estuviera interesado en las temáticas tratadas pudo disfrutar de las ponencias de Ofelia Tejerina y Leandro Núñez, solo los miembros del Club DPD pudieron asistir además al taller práctico impartido por Javier Cao, sobre el análisis de riesgos y las evaluaciones de impacto. Javier Cao llevó a cabo una ponencia de lo más completa en la que evaluó los diferentes aspectos a tener en cuenta en un análisis de riesgos. Además, compartió con su audiencia la fuente de los materiales que utiliza para este tipo de análisis, así como para las evaluaciones de impacto.

Este Insight Exclusivo, así como el resto de encuentros, es una iniciativa del Club DPD de la Asociación Española de la Calidad. Este Club está gestionado por Alberto González, quien organiza los espacios y los pone a disposición de los interesados. Además, para la moderación del encuentro contamos con Eduard Chaveli, CEO de Govertis. Los miembros del Club DPD pueden asistir a estos encuentros, pero para ellos la experiencia no termina una vez que finalizan, porque el Club también pone a su disposición el Club DPD Privado, a través de la red social Linkedin, en el que sus miembros pueden plantear dudas e intervenir en los temas de debate.

¿Te gustaría disfrutar de todas las oportunidades que el Club DPD pone a disposición del público? ¡Apúntate al Club DPD! y mantente a la vanguardia en lo referente a Protección de Datos.

KEEP READINGAl hablar de IoT nos referimos a la llamada “Internet of Things – Internet de las Cosas”. Esencialmente se trata de la interconexión de objetos en red, mediante la asignación a cada uno de ellos de un “identificador único”, constituyendo así un dominio en el que pueden interactuar e intercambiar información de forma identificada, lo que supone una comunicación máquina a máquina. Estos tratamientos requieren de la designación obligatoria de Delegado de Protección de Datos- DPO-, quien deberá asesorar al responsable o encargado de tratamiento sobre los retos que plantean estos tratamientos para la privacidad.

Los principales riesgos para la privacidad de estos tratamientos son:

Rastreo. Consiste en el seguimiento en tiempo real de los movimientos de una persona, a partir de objetos que tiene asignados. Permite conocer la completa trazabilidad de los mismos. Ello puede provocar que esa información sobre hábitos de conducta en manos de cibercriminales pueda ser utilizada por ejemplo para efectuar un robo cuando estamos fuera de casa (trabajando o de vacaciones).

Elaboración de perfiles. A partir de los datos almacenados del seguimiento de una persona, mediante técnicas analíticas, permite inferir unos patrones de conducta y llegar a conocer sus hábitos y preferencias, posibilitando elaborar su perfil. Por ello se deberá estar a lo previsto en el RGPD para la elaboración de perfiles y, en su caso, decisiones individuales automatizadas.

Seguridad. Los ataques de DoS (Denegación de Servicio) / DDoS (Distributed Denial of Service) que ya están actualmente presentes en Internet. La IoT también es susceptible a este tipo de ataques por lo que se deben establecer mecanismos de resistencia a este tipo de ataques.

Por otro lado, al tratarse de dispositivos conectados son susceptibles de recibir malware (virus o programas que cifran la información – ransomware) por lo que deben ser protegidos de la misma manera que otros dispositivos conectados como ordenadores o smartphones.

Estos tratamientos en la mayoría de los casos requerirán una Evaluación de Impacto en Protección de Datos a tenor del artículo 35.3. a) del RGPD:

“Evaluación sistemática y exhaustiva de aspectos personales de personas físicas que se base en un tratamiento automatizado, como la elaboración de perfiles, y sobre cuya base se tomen decisiones que produzcan efectos jurídicos para las personas físicas o que les afecten significativamente de modo similar”.

En la elaboración de la EIPD se deberán tener muy presentes las causas de legitimación del tratamiento, la información facilitada a los interesados, en su caso, el modo de obtención del consentimiento, así como las medidas técnicas y organizativas que reduzcan el alto riesgo para los derechos y libertades de los interesados. El Delegado de Protección de Datos DPO, tendrá un papel relevante en la elaboración de la misma debiendo liderarla y tomar parte activa en todas las fases de la misma.

Finalizaremos nuestra exposición haciendo referencia a la “Propuesta de REGLAMENTO DEL PARLAMENTO EUROPEO Y DEL CONSEJO sobre el respeto de la vida privada y la protección de los datos personales en el sector de las comunicaciones electrónicas y por el que se deroga la Directiva 2002/58/CE (Reglamento sobre la privacidad y las comunicaciones electrónicas)” que entre otras cuestiones pretende regular la IoT.

En relación con las comunicaciones máquina a máquina realizadas por la IoT, la Propuesta de Reglamento indica que estará prohibido recopilar la información emitida por un equipo terminal para poder conectarse a otro dispositivo o a un equipo de red, salvo cuando se cumpla alguna de las siguientes excepciones:

La recopilación de esta información quedará supeditada a la aplicación de medidas técnicas y organizativas adecuadas para garantizar un nivel de seguridad apropiado en relación con los riesgos, según lo establecido en el artículo 32 del Reglamento (UE) 2016/679.

El equipo de profesionales de Govertis

¿Qué es y qué información debe contener el registro de actividades de tratamiento de datos?

– Es una novedad que introduce el art 30 del Reglamento General de Protección de Datos RGPD.

– Deberá llevarlo a cabo cada responsable y encargado y, en su caso, sus representantes.