915 752 750

915 752 750

aec@aec.es

aec@aec.es

915 752 750

915 752 750

aec@aec.es

aec@aec.es

La Agencia Española de Protección de Datos (AEPD) viene manifestando en los diferentes recursos publicados, que esta situación de emergencia generada por la pandemia del Covid-19 no puede suponer una suspensión del derecho fundamental a la protección de datos personales.

Es por ello que, si bien el Real Decreto 463/2020, de 14 de marzo, por el que se declara el estado de alarma para la gestión de la situación de crisis sanitaria ocasionada por el COVID-19, suspende, en su disposición adicional tercera, los plazos para la tramitación de los procedimientos de las entidades del sector público, la AEPD aclara en su Blog que las obligaciones impuestas en el Reglamento UE 2016/679 (RGPD) y la Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales (LOPDGDD) relativas a la notificación de brechas de seguridad de los datos personales, así como la obligación de comunicar a los interesados en caso de que estas entrañen un alto riesgo para los derechos y libertades de las personas física, no quedan suspendidas.

Esto es, en caso de que, durante el estado de alarma, los responsables y encargados de tratamiento sufran una brecha de seguridad de los datos personales que constituya un riesgo para los derechos y libertades de las personas físicas, deben seguir cumpliendo con sus obligaciones de notificación a la Autoridad de Control en el plazo de 72 horas mediante la presentación de la notificación de forma telemática a través de la sede electrónica de la AEPD. Además, cuando sea probable que la brecha entrañe un alto riesgo para los derechos y libertades de las personas físicas, el responsable lo comunicará también al interesado lo antes posible, siendo especialmente relevante esta comunicación a los interesados en periodos de especial vulnerabilidad como el actual.

Por otra parte, aunque la AEPD no se pronuncia en su Blog sobre la suspensión de los plazos para dar respuesta al ejercicio de derechos de los artículos 15 a 22 del RGPD, estos plazos no quedarían suspendidos. No obstante, los responsables del tratamiento podrían acogerse a la prórroga de dos meses en virtud del artículo 12.3 del RGPD, siempre que informen al interesado en el plazo de un mes a partir de la recepción de la solicitud e indiquen los motivos de la dilación, por ejemplo, describiendo cómo afecta a la actividad del responsable la crisis del coronavirus. Ahora bien, la sola mención a la actual situación de emergencia sanitaria de salud pública podría no ser suficiente a estos efectos en todos los casos, dado que las tecnologías de la información y comunicación permiten, en muchos de ellos, dar continuidad a la actividad profesional.

*Nota: Los artículos del Blog del DPD reflejan, en ocasiones, las opiniones o criterios de autoridades de protección de datos y organismos competentes en la materia; no obstante, en otros casos reflejan la opinión de los autores y, por tanto, será decisión y responsabilidad de quien aplique o no estos criterios.

Equipo de Govertis

Durante estos días, con motivo de la situación excepcional de pandemia y la consiguiente declaración del estado de alarma en España, hemos asistidos a la proliferación de aplicaciones móviles y herramientas para tratar de ayudar a prevenir la pandemia del coronavirus, proteger la salud de los ciudadanos o evitar de colapso de los servicios sanitarios. La premura que ha acompañado a estas iniciativas ha originado una dispersión y falta de coordinación que no ha estado exenta de polémicas, entre otras, por las posibles derivadas en materia de protección de datos.

Los datos de salud están sujetos a una especial protección en la normativa de protección de datos, y esto, unido al tratamiento de datos de geolocalización, suscita dudas a la hora de valorar la legalidad o no de las soluciones ofrecidas. Sin embargo, la normativa vigente ya prevé con nitidez situaciones como la actual, que flexibiliza los requisitos siempre que se cumplan una serie de garantías.

Estando así las cosas, el Gobierno acaba de publicar la Orden SND/297/2020, de 27 de marzo, por la que se encomienda a la Secretaría de Estado de Digitalización e Inteligencia Artificial, del Ministerio de Asuntos Económicos y Transformación Digital, que contempla el desarrollo de diversas actuaciones para la gestión de la crisis sanitaria ocasionada por el COVID-19, con un doble objetivo:

Por ello, se ha encomendado a la Secretaría de Estado de Digitalización e Inteligencia Artificial, del Ministerio de Asuntos Económicos y Transformación Digital, el desarrollo urgente de los siguientes servicios:

App que permita realizar al usuario la autoevaluación en base a los síntomas médicos que comunique, acerca de la probabilidad de que esté infectado por el COVID-19, y ofrecerle información y recomendaciones de acciones a seguir. Permitirá la geolocalización del usuario a los solos efectos de verificar que se encuentra en la comunidad autónoma en que declara estar.

La Secretaría será encargado de tratamiento, y el Ministerio de Sanidad el responsable.

Asistente conversacional/chatbot para ser utilizado vía WhatsApp y otras aplicaciones de mensajería instantánea. Proporcionará información oficial ante las preguntas de la ciudadanía.

La Secretaría será encargado de tratamiento, y el Ministerio de Sanidad el responsable.

Web informativa con los recursos tecnológicos disponibles.

Realizar un análisis de la movilidad de las personas en los días previos y durante el confinamiento, a través del cruce de datos de los operadores móviles, de manera agregada y anonimizada, de acuerdo con el modelo emprendido por el Instituto Nacional de Estadística en su estudio de movilidad.

Ya en su día, el estudio de movilidad llevado a cabo por el INE generó controversia, sobre todo por la falta de transparencia con la que se llevó a cabo, lo que obligó a la Agencia Española de Protección de Datos a solicitar información adicional al INE.

El responsable del tratamiento será el Instituto Nacional de Estadística. Los encargados del tratamiento serán los operadores de comunicaciones electrónicas móviles, a los que se autoriza a recurrir a otros encargados. En este punto adquiere especial relevancia la ubicación de los sistemas de información y comunicaciones para el registro de datos, ya que según el Real Decreto-ley 14/2019, de 31 de octubre, los datos y tratamientos de los mismos de usuarios del Sistema Nacional de Salud deberán ubicarse y prestarse dentro del territorio de la Unión Europea.

Crear un punto central de coordinación para la evaluación de propuestas tecnológicas por parte de otros organismos y entidades. Con esto se pretenden centralizar todas las iniciativas públicas y privadas que se han ido sucediendo a lo largo de estos días, de cara a evitar la dispersión y aunar esfuerzos.

En definitiva, se ponen en marcha desde la Administración, de forma urgente, soluciones tecnológicas que permitan aprovechar y exprimir todos los medios y la información que tiene a su alcance, con el objetivo de generar confianza y seguridad, garantizar la fiabilidad de la información y asegurar el respeto a los derechos y libertades de los ciudadanos.

Jueves 2 de abril

Equipo de Govertis

La entrada en vigor del Reglamento (UE) 2016/679, de 27 de abril de 2016, General de Protección de Datos (RGPD) trajo consigo la inclusión de nuevos derechos para los interesados, entre los que se encuentra el derecho a la portabilidad de los datos.

Este derecho, que permite a los interesados obtener los datos facilitados al responsable del tratamiento en un formato estructurado, de uso común y de lectura mecánica, ha de ejercerse en los términos del artículo 20 RGPD:

“1. El interesado tendrá derecho a recibir los datos personales que le incumban, que haya facilitado a un responsable del tratamiento, en un formato estructurado, de uso común y lectura mecánica, y a transmitirlos a otro responsable del tratamiento sin que lo impida el responsable al que se los hubiera facilitado, cuando:

Recientemente, la Agencia Española de Protección de Datos (AEPD) emitía una resolución que ofrecía respuesta a la pregunta de cuáles son los datos “facilitados” al responsable de tratamiento a los que se refiere el RGPD, que el interesado tiene derecho a recibir.

Concretamente, la resolución se originó con la reclamación de un usuario que ejerció su derecho de portabilidad ante una empresa de telecomunicaciones y que no quedó satisfecho con los datos entregados por la misma, ya que únicamente recibió los datos que él mismo había facilitado a la empresa de comunicaciones: nombre, apellidos, DNI, teléfono, dirección, correo electrónico y datos bancarios; y no otros datos resultantes del uso o desarrollo del servicio, como los datos de productos o servicios, consumo, tráfico, visitas a webs y localización.

La Agencia entiende que el concepto de “datos facilitados por el afectado” del art. 20.1 RGPD debe ser interpretado en un sentido amplio, acorde con la finalidad perseguida por el reconocimiento de este derecho, por lo que cabría considerar como “facilitados” los datos efectivamente suministrados por el interesado y, además, aquellos que resultasen del propio “uso” o “desarrollo” del servicio contratado.

Mientras que no serían objeto del derecho de portabilidad aquéllos datos que puedan ser considerados “inferidos” y “derivados”, entendidos como los que resulten de la aplicación a la información generada en el desarrollo del servicio de conocimientos o técnicas propias del responsable; es decir, procedentes de la aplicación sobre los datos relacionados con el producto o servicio de técnicas que forman parte del know how del responsable (como pueden ser entre otros, técnicas matemáticas o resultantes de la aplicación de algoritmos).

En base a esto, entiende a Agencia que, en este supuesto, la portabilidad se ha llevado a cabo de forma incompleta, dado que el reclamado no ha facilitado otros datos que también le incumben a la parte reclamante.

En este sentido, se debe facilitar los datos personales que procedan también de la observación de sus actividades tales como los datos de consumo.

Respecto a los datos de tráfico y los datos de localización distintos de los datos de tráfico, declara que, teniendo en cuenta lo dispuesto en el artículo 48 de la Ley 9/2014, de 9 de mayo, General de Telecomunicaciones, que el reclamante tiene derecho a la portabilidad respecto de sus datos de tráfico que conserve la entidad por ser necesarios a efectos de la facturación y los pagos de las interconexiones hasta que sean cancelados por haber expirado el plazo para la impugnación de la factura del servicio, para la devolución del cargo efectuado por el operador, para el pago de la factura o para que el operador pueda exigir su pago.

También tendrá el reclamante derecho a la portabilidad respecto de los datos de tráfico que se utilicen con su consentimiento con fines comerciales o para la prestación de servicios de valor añadido y respecto de los datos de localización distintos de los datos de tráfico que no se hayan hecho anónimos por la entidad y se utilicen con consentimiento del interesado para la prestación de servicios de valor añadido, sin que estas previsiones alcancen a la imprecisa pretensión de las “visitas a la web”.

En relación con estos datos es importante señalar que la Ley 25/2007, de 18 de octubre, de conservación de datos relativos a las comunicaciones electrónicas y a las redes públicas de comunicaciones, en su Capítulo II («Conservación y cesión de datos») establece el plazo de conservación de los mismos, que será, con carácter general, de doce meses desde que la comunicación se hubiera establecido (si bien reglamentariamente se podrá reducir a seis meses o ampliar a dos años, como permite la Directiva 2006/24/CE).

Como se reseña en el artículo 1 de esta ley, esta tiene por objeto la regulación de la obligación de los operadores de conservar los datos generados o tratados en el marco de la prestación de servicios de comunicaciones electrónicas o de redes públicas de comunicación, así como el deber de cesión de dichos datos a los agentes facultados siempre que les sean requeridos a través de la correspondiente autorización judicial con fines de detección, investigación y enjuiciamiento de delitos graves contemplados en el Código Penal o en las leyes penales especiales.

Así, existe una obligación de los operadores de conservar los datos generados o tratados en el marco de la prestación de servicios de comunicaciones electrónicas o de redes públicas de comunicación, pero esta conservación se realiza únicamente con fines de detección, investigación y enjuiciamiento de delitos graves contemplados en el Código Penal o en las leyes penales especiales, pudiendo tener acceso a los datos conservados exclusivamente los agentes facultados.

De lo anterior, deduce la Agencia, que los interesados no tienen derecho a la portabilidad de los datos de tráfico conservados por las operadoras a los efectos previstos en la Ley 25/2007.

En relación con los datos referidos a las visitas web, no se reconoce el derecho a su portabilidad.

Equipo de Govertis

Hace una semanas, veía la luz una resolución de la Agencia Española de Protección de Datos (Procedimiento Nº: PS/00334/2019) , en el que se imponía una sanción de 10.000 €uros a un particular por “publicar en su estado de WhatsApp fotografías intimas y capturas de conversaciones del reclamante y de una tercera persona (…), siendo publicadas sin su conocimiento, ni consentimiento tras haberle sido sustraídas de un pendrive que le ha desaparecido.”

Tras estimar la reclamación e iniciar procedimiento sancionador, la AEPD, estima que se ha producido una infracción de artículo 6 del Reglamento General de Protección de Datos relativo a la licitud del tratamiento al haberse utilizado las fotografías sin consentimiento del interesado.

La Agencia, tras valorar entre otras cosas: La ausencia de vinculación de la actividad del infractor con la realización de tratamientos de datos de carácter personal. El reclamado es una persona física, decide imponer la mencionada sanción conforme a los artículos 83.1 y 83.2 del RGPD y el artículo 76 de la LOPDGDD.

Esta resolución de la Agencia Española de Protección de Datos, ha resultado polémica por la aplicación directa del RGPD a un particular.

Si bien es cierto que la Agencia Española de Protección de Datos, ya ha sancionado en otras ocasiones a particulares por “usar, grabar y compartir imágenes por whatsapp” al considerar que estas acciones constituyen un tratamiento de datos. Se ha planteado por diversos profesionales una cuestión interesante sobre si la vía jurídica correcta para perseguir o evitar ese tipo de uso de imágenes sin consentimiento o sin autorización del titular es acudir a la Agencia Española de Protección de Datos, como órgano administrativo, o si bien la forma correcta de proteger este uso ilegítimo de la imagen sería acudir a juzgados y tribunales.

A este respecto, en España la Ley Orgánica 1/1982, de 5 de mayo, de protección civil del derecho al honor, a la intimidad personal y familiar y a la propia imagen, ya dispone en su artículo primero que el derecho a la propia imagen “será protegido civilmente frente a todo género de intromisiones ilegítimas, de acuerdo con lo establecido en la presente Ley Orgánica. Cuando la intromisión sea constitutiva de delito, se estará a lo dispuesto en el Código Penal”

Esta norma indica que no se apreciará la existencia de intromisión ilegítima en la protección civil del honor, de la intimidad y de la propia imagen cuando estuviere expresamente autorizada por ley o cuando el titular del derecho hubiese otorgado al efecto su consentimiento expreso.

Y en su artículo séptimo enumera los casos considerados como intromisiones ilegítimas.

Todas las normas citadas (RGPD, LOPDGDD y Ley Orgánica 1/1982) establecen claramente los requisitos para la legitimidad del uso de imágenes, y en concreto que esta legitimación debe ser el consentimiento o autorización.

Mediante esta resolución la AEPD (aunque parta de la competencia a un órgano de la administración conforme a la Ley 39/2015, de 1 de octubre, del Procedimiento Administrativo Común de las Administraciones Públicas) ha querido proteger los derechos fundamentales del interesado, y en concreto el derecho a la intimidad personal recogido en el artículo 18 de nuestra Constitución, estimando tener competencia para ello en vía administrativa.

Equipo de Govertis

“El responsable del tratamiento será responsable del cumplimiento de lo dispuesto en el apartado 1 y capaz de demostrarlo («responsabilidad proactiva»)”.

Lo relevante y la novedad principal introducida por el RGPD radica en que no basta simplemente con cumplir con las obligaciones establecidas en el RGPD, sino que además hay que ser capaz de demostrar que se cumple con el RGPD.

Equipo de Govertis

La Agencia Española de Protección de Datos (AEPD) ha tratado de manera reiterada el tema de dispositivos de vídeo y sistemas videovigilancia ya sea a través de resoluciones, instrucciones o guías.

Asuntos como el de los carteles informativos sobre la videovigilancia, los requisitos que se han de cumplir respecto al posicionamiento y orientación de las cámaras o el periodo de conservación de las imágenes han sido ampliamente tratados. Sin embargo, un tema que ha pasado desapercibido, es el método de actuación que ha de seguir el Responsable del Tratamiento ante la solicitud por un interesado de un ejercicio de derecho de acceso a las grabaciones. Aunque parece un asunto sencillo tiene sus particularidades que hemos de tener en cuenta.

El art. 15 del Reglamento General de Protección de Datos (RGPD) regula el Derecho de Acceso.

Un interesado podrá solicitar la copia de las grabaciones de una cámara de videovigilancia de una determinada ubicación donde haya estado en los últimos días y, además, la información adicional que se contempla en los distintos puntos del art. 15 del RGPD como, por ejemplo, los fines del tratamiento, las categorías de datos, los destinatarios o los plazos de conservación. Es especialmente relevante, como se verá más adelante, que el acceso a la copia de las grabaciones no puede ser en perjuicio de los derechos y libertades de terceras personas.

El mencionado art. 15 del RGPD es complementado en la legislación nacional por el art. 13 de la Ley Orgánica de Protección de Datos Personales y Garantía de los Derechos Digitales (LOPD-GDD).

Al contrario del RGPD, la LOPD-GDD aborda de manera explícita el tratamiento de datos para fines videovigilancia en su art. 22. No obstante, no regula de forma específica como se ha responder a un derecho de acceso de un interesado a las grabaciones de los dispositivos de vídeo. La respuesta a esta pregunta la podemos encontrar en los siguientes documentos:

De los dos primeros documentos podemos extraer las siguientes conclusiones respecto de los requisitos que ha de cumplir un interesado a la hora de ejercitar un derecho de acceso. Además de escrito en el que se ejercite el derecho de acceso:

Además, de acuerdo con el criterio establecido por el CEPD en sus “Directrices 3/2019” existen una serie de limitaciones al derecho de acceso que el Interesado y le Responsable han de respetar:

No obstante, esta visión del Comité Europeo de Protección de Datos no coincide de manera plena con la de la Agencia Española de Protección de Datos. La AEPD, a diferencia del Comité, establece en su instrucción 1/2006 que el Responsable puede facilitar “el acceso mediante escrito certificado en el que, con la mayor precisión posible y sin afectar a derechos de terceros, se especifiquen los datos que han sido objeto de tratamiento”. Es decir, omite la posibilidad de modificar las imágenes mediante medidas técnicas y ofrece al Responsable la opción de entregar en vez de las imágenes un documento certificado en el que se describan, con precisión suficiente, los hechos que se pueden observar en la grabación.

El Equipo Govertis

La AEPD ha publicado recientemente una nota técnica relativa a las implicaciones en la privacidad del uso del Sistema de Resolución de Nombres (Domain Name System o DNS) para concienciar a la ciudadanía respecto a las actividades que desarrollan en internet. A continuación, analizaremos los aspectos fundamentales de la misma:

El DNS es un protocolo que traduce el nombre de un sitio web (por ejemplo “www.aec.es”) por su dirección IP asignada (un código numérico). Permite localizar un sitio en Internet por el nombre sin que los usuarios tengamos que saber en cada momento que IP le corresponde.

Cada vez que realizamos una búsqueda en Internet, los equipos realizan consultas a distintos servidores DNS para saber la dirección IP que corresponde al nombre que hemos escrito en el navegador. Para ello utilizan bases de datos que almacenan los nombres de dominios y sus IP.

Cuando un ordenador está conectado a una red tiene asignada una dirección IP que identifica al usuario. De esta forma, al navegar por Internet podemos ser fácilmente geolocalizados y revelar qué páginas visitamos. Esto podría dar a conocer hábitos, intereses u opiniones que permiten generar perfiles de los usuarios (como deducir problemas de salud por los tipos de foros, blog o webs en los que participamos).

El Equipo Govertis

Durante el mes de noviembre de 2019, la Agencia Española de Protección de Datos ha publicado la Guía para pacientes y usuarios de la Sanidad, una guía esperada en la que se contienen distintas situaciones que se suceden en el sector sanitario y que están relacionadas con la privacidad.

En el presente artículo se describirán los aspectos principales, resumiendo su contenido para que el lector pueda tener una idea rápida de lo que nos transmite este nuevo documento.

Comienza la mencionada Guía recordando la definición de datos personales, que se definen como “toda información sobre una persona física identificada o identificable” y, especialmente, de datos de salud, que implica a “los datos personales relativos a la salud física o mental de una persona física, incluida la prestación de servicios de atención sanitaria, que revelen información sobre su estado de salud”.

Prosigue este apartado definiendo la historia clínica como “el conjunto de documentos que contienen los datos, valoraciones e informaciones de cualquier índole sobre la situación y la evolución clínica de un paciente a lo largo del proceso asistencial” y aclarando que en las bases de datos sanitarias podrán existir dos tipos de datos principales: los identificativos y los de salud.

Termina esta pequeña introducción refiriendo que la normativa de protección de datos no contiene el concepto de propiedad de la Historia Clínica, estableciendo, simplemente, que el Responsable del Tratamiento será el médico o centro sanitario (público o privado), que tendrán la labor de elaborarla, custodiarla e implementar las medidas de seguridad oportunas que prevengan su extravío o accesos no autorizados, y que el paciente o usuario tendrá el derecho a acceder a la misma, así como a ejercitar sus derechos en esta materia.

La cuestión principal de la licitud del tratamiento de datos personales es abordada, en este caso, en las primeras hojas de la Guía, de una forma escueta, respondiendo a la pregunta directa de si ¿es necesario que el médico o el centro sanitario pida el consentimiento al paciente/usuario para recoger y usar sus datos personales?

La respuesta es taxativa, y se establece que NO será necesario el consentimiento para tratar datos “si se van a utilizar para fines de medicina preventiva o laboral, evaluación de la capacidad laboral del trabajador, diagnóstico médico, prestación de asistencia o tratamiento de tipo sanitario o social, o gestión de los sistemas y servicios de asistencia sanitaria y social”. Estaríamos, por tanto, ante la excepción de la letra h) del artículo 9.2 RGPD.

No obstante, se expone que tampoco será necesario el consentimiento para tratar datos de salud si:

Transmite aquí la Guía que, a pesar de no requerir el consentimiento para el tratamiento de datos por parte del médico o centro sanitario, sí que es necesario, evidentemente, cumplir con el deber de informar.

La guía, simplemente, recuerda todos los aspectos necesarios para cumplir con este deber, haciendo hincapié en que, cuando los datos personales se obtienen de un tercero, hay que informar al titular de los datos, a la mayor brevedad posible, de los mismos apartados reseñados, así como del origen de sus datos.

En el apartado que la Guía dedica a este asunto, se hace una pequeña revisión de los principios que rigen la materia: Licitud, Lealtad y Transparencia; Limitación de la finalidad; Minimización de datos; Exactitud; Limitación del plazo de conservación e Integridad y Confidencialidad.

A pesar de que dichos principios ya se tienen en cuenta, con carácter general, para el tratamiento de datos personales, la Guía refleja ciertos ejemplos interesantes. A saber:

La Guía dedica un par de apartados a los derechos de los interesados, abordando las cuestiones comunes, así como las especialidades de los derechos más importantes: Acceso, Rectificación y Supresión.

Las cuestiones comunes son similares a las reconocidas para el ejercicio de derechos de cualquier tipo de dato de carácter personal. Las más importantes son:

En cuanto a las cuestiones específicas de cada derecho, se destacan:

No obstante, se mencionan algunas particularidades a tener en cuenta:

Como viene siendo habitual, la Guía finaliza con una serie de cuestiones que suelen surgir en este ámbito y sector, y que resuelven dudas comunes interesantes.

Se pueden destacar:

1) ¿Puede acceder cualquier persona a la Historia Clínica?

No. El acceso a dicha información por parte del médico o personal del correspondiente centro sanitario deberá atender al criterio de “necesidad de conocer”, siendo que sólo podrá acceder quien lo precise para el ejercicio de su trabajo.

En este sentido, serán sancionables, como ya ha ocurrido previamente, los accesos realizados por curiosidad, para facilitar información a un conocido, etc…

Además, hay que señalar que el profesional sanitario que accede ilícitamente a datos de salud puede incurrir en un delito de descubrimiento y revelación de secretos, previsto y penado en el Código Penal.

2) ¿Se pueden ceder los datos de salud a otras entidades diferentes de las que las han recogido y tratado?

Sí, se pueden ceder si existe legitimación para ello. Un ejemplo es cuando se acude a un médico o a un centro sanitario como usuarios de la sanidad privada (con la tarjeta de la compañía aseguradora), el médico facilita a la entidad la información mínima necesaria para que abone la prestación sanitaria realizada.

3) ¿Se puede informar al empleador acerca de los datos de salud de sus empleados cuando acuden a la revisión de prevención de riesgos laborales?

No. La información que se facilita al empleador es si el trabajador es APTO o NO APTO para el trabajo, o si es Apto y necesita alguna adaptación; pero no le pueden informar de los resultados de las pruebas médicas de sus trabajadores.

4) ¿Pueden facilitar información telefónica a un paciente sobre su estado de salud o el resultado de las pruebas realizadas?

En principio, existiría el riesgo de estar facilitando información a un tercero y, por tanto, por motivos de seguridad debería evitarse. Se podría hacer si existe un protocolo de identificación del solicitante de la información, mediante la solicitud de nombre y apellidos, número de DNI, número de teléfono desde el que llama que coincida con el que facilitó al profesional, dirección de correo electrónico, número de tarjeta sanitaria, etc… Se debería tener la seguridad de que quien solicita la información es el titular de la misma.

El Equipo Govertis

La Agencia Española de Protección de Datos (AEPD) ha resuelto recientemente, en su Informe 809/2019, una consulta relativa a la posición jurídica que ostentan las entidades concesionarias administrativas de servicios públicos que actúan en la gestión municipal en tareas como el aprovechamiento y explotación de dominio público o las concesiones de agua.

Esta cuestión ya fue analizada por la AEPD en Informes previos, como el Informe 541/2008, donde contempló la posibilidad de que estas entidades asumieran un “doble carácter” en relación con su actuación en materia de protección de datos, pudiendo operar en determinados supuestos como responsables de los tratamientos, en la medida en que podría darse una relación directa entre el adjudicatario y el administrado.

No obstante, en atención a la entrada en vigor de la Ley 9/2017, de 8 de noviembre, de Contratos del Sector Público, por la que se transponen al ordenamiento jurídico español las Directivas del Parlamento Europeo y del Consejo 2014/23/UE y 2014/24/UE, de 26 de febrero de 2014, que derogó la Ley 30/2007, de 30 de octubre, de Contratos del Sector Público (LCSP), y la Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales (LOPDGDD), la Agencia vuelve a estudiar este asunto teniendo en cuenta lo dispuesto en las citadas normas.

Para la resolución de la cuestión, parte de lo dispuesto en la Disposición adicional vigésima quinta de la LCSP, que señala que: “Para el caso de que la contratación implique el acceso del contratista a datos de carácter personal de cuyo tratamiento sea responsable la entidad contratante, aquel tendrá la consideración de encargado del tratamiento.”

La Agencia considera que debe poner en conexión el citado precepto con el art. 33.2 de la LOPDGDD: “Tendrá la consideración de responsable del tratamiento y no la de encargado quien en su propio nombre y sin que conste que actúa por cuenta de otro, establezca relaciones con los afectados aun cuando exista un contrato o acto jurídico con el contenido fijado en el artículo 28.3 del Reglamento (UE) 2016/679. Esta previsión no será aplicable a los encargos de tratamiento efectuados en el marco de la legislación de contratación del sector público”.

En base a los mencionados preceptos, la AEPD descarta la consideración de la figura del “responsable del tratamiento” en aquellos supuestos en los que los encargos se efectúen en el marco de la legislación de contratación del sector público.

En definitiva, en la actividad de las empresas concesionarias en el ámbito de la gestión municipal, en tareas tales como el aprovechamiento y explotación de dominio público o las concesiones de agua, nos encontraríamos ante la situación de acceso a datos por cuenta de terceros, que caracteriza a la figura del “encargado del tratamiento”, correspondiendo al responsable del tratamiento la determinación de los fines y medios a utilizar en relación con el tratamiento de datos de carácter personal.

El equipo de Govertis

El 29 de noviembre se celebró el II Congreso del Club DPD de la Asociación Española para la Calidad (y del que son partners Telefónica y Govertis). Esta vez llevó por título “Diálogos de DPDs” y en él expertos de primer nivel y DPDs de referencia compartieron su visión, conocimientos y experiencias de éxito tras el primer año de existencia de la LOPDGDD.

Para inaugurar esta relevante cita del “club del dato” contamos con Pedro Pablo Pérez, CEO de Elevenpaths, quien tras realizar unas breves reflexiones sobre el estado de la protección de datos presentó todo lo que estaba por venir durante el Congreso.

A continuación, Avelino Brito, Director General de la AEC, presentó la Asociación (y el #ClubDPD_AEC) y puso el foco en el impacto de las nuevas tecnologías y la inmensa cantidad de datos que se generan en la actualidad, con el consiguiente reto que ello supone para la labor de los DPD.

José Luis Piñar Mañas, Catedrático de Derecho Administrativo en la Universidad San Pablo CEU, DPD del Consejo General de la Abogacía Española, y Ex Director General de la AEPD; expuso los retos y oportunidades del DPD tanto desde la perspectiva del RGPD como de la LOPDGDD.

Insistió en la importancia del RGPD y en el hecho inédito de su alcance global a partir de su extensión de ámbito territorial pues no hay prácticamente país en el que no se aplique a alguna organización.

También recalcó la idea de que el DPD (sea contratado laboralmente o en régimen mercantil) no es nunca “externo” sino que ese rol se incardina dentro de la organización (sin perjuicio de la forma jurídica que se le de). Y no sólo debe de incardinarse organizativamente dentro de ella sino que es fundamental que entre sus conocimientos estén el necesario conocimiento de la actividad de la organización.

José Luis desgranó ciertos aspectos relativos al estatuto básico (posición) del DPD que regula el RGPD y la LOPDGDD, como por ejemplo su cualificación. Destacó que el DPD pasa a ser una figura imprescindible en el nuevo modelo de protección de datos; Y citó – como prueba de ello – el artículo 37 de la LOPDGDD que regula su intervención en caso de reclamaciones. Subrayó la necesidad de realizar ciertas aclaraciones como por ejemplo la incompatibilidad del mismo con la figura del responsable de legal (abogado) en las empresas o por ejemplo la de que el DPD ( a su juicio no es un encargado del tratamiento).

También profundizó sobre el significado del principio de responsabilidad proactiva y para ello puso un ejemplo muy gráfico: anteriormente era el legislador quien definía el riesgo, pero actualmente es el “gestor” (responsbale y encargado del tratamiento) quienes lo hacen. “Antes nos decían que podíamos ir a 120 km/h, ahora nos dicen que vayamos a la velocidad adecuada”, explicaba José Luis. Indicó que éste es un cambio de punto de vista muy importante: nuevo modelo es más flexible pero también más incierto.

Y acabó diciendo que tras un año y medio de aplicación del nuevo RGPD éste ha tenido un importante impacto cultural; y que respecto de los DPD en su día a día en muchas ocasiones se atribuyen tareas al DPD más allá de los “verbos que le asigna” el RGPD: asesorar, supervisar, coordinar etc.

A continuación, se celebró una mesa redonda moderada por Eduard Chaveli, CEO de Govertis, formada por DPDs de diferentes organizaciones:

Durante la mesa redonda se dio respuesta a dos preguntas de gran relevancia:

Los intervinientes estuvieron de acuerdo en que “en términos generales” la normativa de protección de datos es de calidad, aunque especifícamente, la LOPDGDD se podría haber afinado más y se mencionaron algunos errores en la regulación.

Jordi Verdú menciono como ejemplo de mejoras en la legislación la necesidad de clarificar el interés público como causa de legitimación, y citó algunos ejemplos. Puso de manifiesto la necesidad de que los diferentes organismos y autoridades públicas con competencias en la materia (particularmente AEPD y CCN) tuvieran una mayor coordinación y complicidad.

Por su parte Irene Benavides insistió en la idea también avanzada por Jordi de que la legislación no parece del todo hecha pensando en el interesado. Y citó un aspecto especialmente criticable que es la inclusión del título X de la LOPDGDD no porque no sea necesario (que lo ess) sino por el proceso seguido en su precipitada gestación.

Raquel Sánchez puso el acento en la importancia de la formación en protección de datos y en el hecho de que aunque la nueva LOPDGDD la contempla como obligación su falta de desarrollo convierte esta previsión actualmente en un “brindis al sol”

Francisco Lázaro recogió el testigo de Jordi Verdú y amplió esa necesaria coordinación a otros actores como INCIBE o CNPIC lo que se visualiza especialmente en materia de gestión de brechas de seguridad.

dav

Jordi Verdú habló de las dificultades de recursos necesarios para ejercer este rol que se han ido supliendo y también de la dificultad pero necesidad de tejer alianzas con servicios transversales; y también – como es lógico – en realizar acciones de concienciación y formación en diferentes niveles: Políticos, mandos intermedios y usuarios del sistema de información.

Irene Benavides comentó el reto que ha supuesto en una organización como Telefónica ya el propio hecho de inventariar los tratamientos (más de 1000) y también la realización de los análisis de riesgos y evaluaciones de impactos requeridas sobre ellos. Para ello también insistió en la estrategia apuntada por Jordi de encontrar aliados: “Champions”. Y citó dificultades como por ejemplo conseguir que el derecho de información sea inteligible y por tanto eficaz sirviendo a los interesados para comprenderlo.

Raquel Sánchez puso foco en un aspecto muy importante: las dificultades para conseguir cumplir con el deber de diligencia en la selección de los encargados del tratamiento y habló de la experiencia seguridad en la Universidad Francisco de Vitoria.

Francisco Lázaro hizo un gran repaso de las dificultades mencionadas por algunos compañeros de la mesa para posteriormente apuntar algunos aspectos específicos de Renfe. Por ejemplo esa necesaria coordinación con otras áreas, o por ejemplo el control de los encargados que en Renfe por ser infraestructura crítica tiene una importancia aún mayor derivada no sólo de la protección de datos personales sino de la seguridad de las personas.

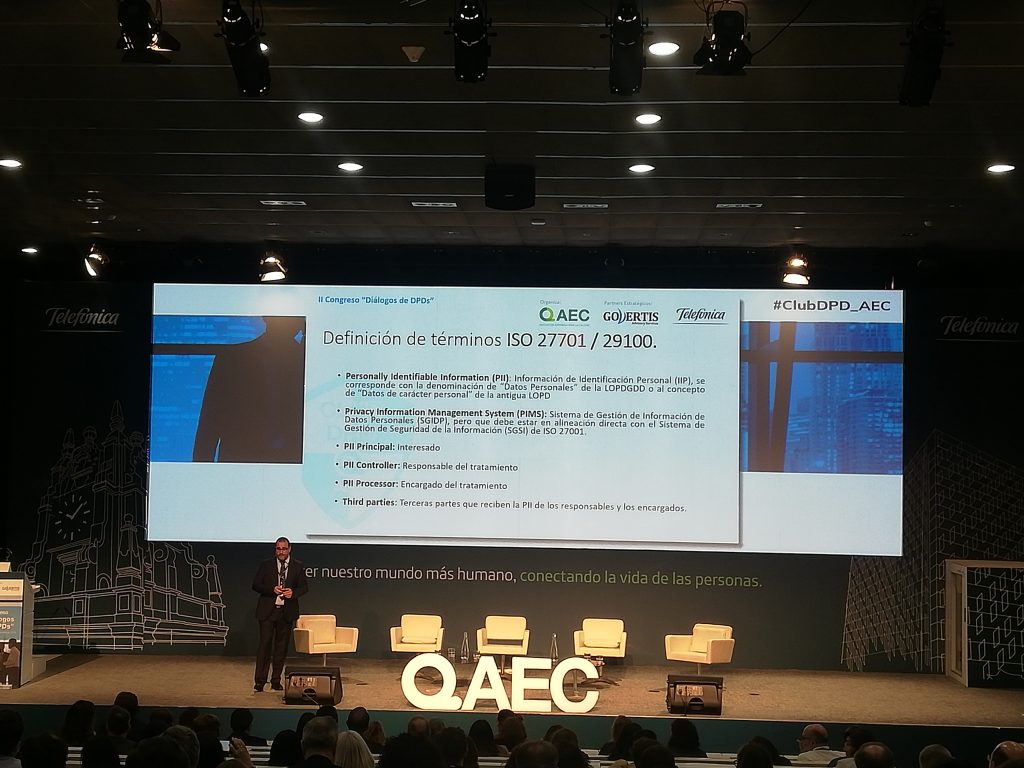

Javier Cao Avellaneda, Lead Advisor en Ciber Riesgos de Govertis, profundizó en la ISO 27701:201, analizando su estructura, dando claves para su implantación y evaluando el futuro de la misma.

Durante la ponencia aclaró términos utilizados en la normativa y fue profundizando en las diferentes cláusulas y en la orientación a objetivos y resultados y SGPD.

Como resumen de la presentación, Javier destacó tres cuestiones relevantes:

Para finalizar, Javier realizó una encuesta en directo con los asistentes al Congreso sondeando la opinión de los asistentes en relación a como afrontar la certificación de esta norma, si de manera independiente o conjuntamente con las ISO 27001 y 27002.

Por último, Antonio Muñoz Marcos, Director de Oficina DPD de Telefónica, impartió una conferencia con su visión de la privacidad desde un punto de vista cultural. Antonio señalaba que cumplir adecuadamente con el reglamento requiere reflexionar sobre el impacto de la privacidad desde un punto de vista más amplio, pues la privacidad emana de las reglas culturales. En la nueva sociedad los datos fluyen y se genera un nuevo modelo por lo que la aproximación cultural a la privacidad requiere una reflexión por nuestra parte sobre la privacidad.

Para finalizar el Congreso, Alberto González, Gestor del Club DPD de la AEC hizo un resumen de la jornada y agradeció la colaboración a nuestros partners Telefónica y Govertis, así como a los ponentes que participaron en el evento, y dio las gracias a los asistentes por acompañarnos en esta relevante cita con la protección de datos.

¿Te gustaría asistir a los próximos encuentros? ¡Apúntate al Club DPD!