915 752 750

915 752 750

aec@aec.es

aec@aec.es

915 752 750

915 752 750

aec@aec.es

aec@aec.es

Con motivo del cambio de perspectiva al que nos estamos enfrentado, en un mundo globalizado, es necesario adaptar nuestra metodología de trabajo a un sistema digital. Asimismo, a la hora de realizar actividades en centro educativos como la impartición de clases online es importante establecer pautas o recomendaciones que nos faciliten el cumplimiento de los artículos 24 y 32 del Reglamento Europeo de Protección de Datos (RGPD).

Entre las medidas de seguridad que podrá adoptar el centro al convocar las reuniones es la verificación del listado de participantes a la formación. Por lo que, al inicio de la reunión, el organizador, o quien se acuerde con el centro educativo, se conectará a la actividad y procederá a la admisión de los asistentes de la sala de espera de la plataforma online y admitirá a aquellos previamente identificados en el listado del centro educativo.

Además, para evitar el reenvío de una convocatoria por los asistentes, la plataforma online podrá avisar al organizador de la reunión que el usuario ha reenviado la convocatoria, así como configurar la convocatoria para que no se pueda conectar a la misma usuarios “anónimos”.

En cuanto al cumplimiento de las obligaciones del deber de informar, se podrá articular una cláusula informativa en el correo electrónico de la convocatoria e incluir pautas o recomendaciones para los asistentes en relación con el desarrollo de las actividades formativas. Es importante resaltar que el centro educativo deberá informar de la actividad educativa y obtener la autorización de los alumnos y/o padres, madres y tutores para el uso de la imagen y voz de los asistentes a las clases. (arts. 13 y 14 RGPD y art. 11 Ley Orgánica 3/2018, de 5 de diciembre, de Protección de Datos Personales y garantía de los derechos digitales LOPDGDD) y Ley Orgánica 1/1982, de 5 de mayo, de Protección Civil del Derecho al Honor, a la Intimidad Personal y Familiar y a la Propia Imagen.

Entre las pautas y recomendaciones a incluir en la convocatoria de la sesión para impartir actividades formativas se encuentran:

Por último, en el supuesto que el centro escolar realice videograbación de la actividad educativa, tendrá en cuenta la proporcionalidad y la finalidad en el tratamiento, ya sea para identificar del alumno al inicio de la actividad educativa, ya sea para su uso posterior en la plataforma virtual del centro o para el uso de la evaluación por los profesores. El centro tendrá en cuenta seguir las Orientaciones de la AEPD sobre publicación de los documentos de identificación personal (disposición adicional 7ª LOPDGDD) en caso de publicación de los datos identificativos. Además, será importante determinar por el centro el plazo de conservación de las imágenes atendiendo al principio de minimización y proporcionalidad en protección de datos (art. 5 RGPD).

Después de la realización de la actividad educativa a través de la plataforma, el centro escolar tendrá en cuenta la eliminación de la convocatoria para que los usuarios no puedan acceder posteriormente a la sesión terminada. Por lo que el organizador de la formación cerrará la sesión de la plataforma educativa elegida.

En conclusión, con todas estas recomendaciones los centros educativos podrán realizar actividades formativas online garantizando en mayor medida el cumplimiento en la seguridad de la información y la protección de datos.

José A. Rueda

Equipo Govertis

KEEP READINGLa Directiva 95/46 ya contemplaba la excepción doméstica en su art 3.2 y establecía que “Las disposiciones de la presente Directiva no se aplicarán al tratamiento de datos personales efectuado por una persona física en el ejercicio de actividades exclusivamente personales o domésticas”. En su Considerando 12 concretaba “que debe excluirse el tratamiento de datos efectuado por una persona física en el ejercicio de actividades exclusivamente personales o domésticas, como la correspondencia y la llevanza de un repertorio de direcciones”.

El RGPD en su artículo 2.2 c) establece de modo idéntico que “El presente Reglamento no se aplica al tratamiento de datos personales c) efectuado por una persona física en el ejercicio de actividades exclusivamente personales o domésticas”.

Por su parte el Considerando 18 concreta que “no se aplica al tratamiento de datos de carácter personal por una persona física en el curso de una actividad exclusivamente personal o doméstica y, por tanto, sin conexión alguna con una actividad profesional o comercial. Entre las actividades personales o domésticas cabe incluir la correspondencia y la llevanza de un repertorio de direcciones, o la actividad en las redes sociales y la actividad en línea realizada en el contexto de las citadas actividades. No obstante, el presente Reglamento se aplica a los responsables o encargados del tratamiento que proporcionen los medios para tratar datos personales relacionados con tales actividades personales o domésticas”.

Por tanto, el RGPD, aun sin variar la literalidad en su articulado, nos aporta varias concreciones a través del Considerando 18 con respecto a la regulación establecida por la Directiva 95/46:

Con anterioridad a la aprobación del RGPD, el TJUE en la conocida Sentencia Lindqvist (C-101/01) ya afirmó en 2003 que la conducta consistente en publicar en una página web datos relativos a terceras personas, constituía un “tratamiento” a nivel de protección de datos, no quedando comprendido en ninguna de las excepciones del artículo 3.2 de la Directiva 95/46. Además afirmó que “la excepción debe interpretarse en el sentido de que contempla únicamente las actividades que se inscriben en el marco de la vida privada o familiar de los particulares; evidentemente, no es éste el caso de un tratamiento de datos personales consistente en la difusión de dichos datos por Internet de modo que resulten accesibles a un grupo indeterminado de personas”.

La AEPD se pronunciaba en su Informe 0615/2008 “En definitiva, para que nos hallemos ante la exclusión prevista en el artículo 2 LOPD, lo relevante es que se trate de una actividad propia de una relación personal o familiar, equiparable a la que podría realizarse sin la utilización de Internet, por lo que no lo serán aquellos supuestos en que la publicación se efectúe en una página de libre acceso para cualquier persona o cuando el alto número de personas invitadas a contactar con dicha página resulte indicativo de que dicha actividad se extiende más allá de lo que es propio de dicho ámbito”.

En dicho informe la AEPD cita la Sentencia de la Audiencia Nacional de 15 de junio de 2006 la cual afirma en su Fundamento de Derecho Tercero que:

En cuanto al uso de Redes sociales, el GT29 establecía en el Dictamen 5/2009 sobre las redes sociales en línea que “el tratamiento de datos personales por los usuarios corresponde en la mayoría de los casos a la exención doméstica, pero existen casos en que las actividades de un usuario no se benefician de esta exención”. Así por ejemplo, el GT29 entiende que se trasciende una actividad puramente personal o doméstica cuando:

El TJUE posteriormente (Caso RYNES C-212/13) ha establecido que la excepción debe ser interpretada en sentido estricto. “Tal interpretación estricta se fundamenta también en el propio texto de la disposición que acaba de citarse, según el cual la Directiva 95/46 no se limita a prever que sus disposiciones no se aplicarán al tratamiento de datos personales en el ejercicio de actividades personales o domésticas, sino que exige que se trate del ejercicio de actividades «exclusivamente» personales o domésticas”. Asimismo, recoge la conclusión del Abogado General de que “la excepción (…) únicamente se aplica al tratamiento de datos personales cuando éste se efectúa en la esfera exclusivamente personal o doméstica de quien procede al tratamiento de datos”.

Durante los años previos a la aprobación del RGPD, se discutieron varias opciones para reformar la redacción de la excepción doméstica. El SEPD sugirió en 2012 “insertar un criterio para diferenciar las actividades públicas y domésticas, basadas en el número indefinido de personas que pueden acceder a la información” (si bien puntualiza que “este criterio debe entenderse como una indicación”) y por tanto, siguiendo el criterio establecido en el caso Lindqvist. Por su parte, la Comisión Europea sugirió introducir el requisito del “interés lucrativo” (gainful interest), para diferenciar las actividades de tratamiento personales de las comerciales. Estas cuestiones fueron debatidas en la Comisión de Libertades Civiles, Justicia y Asuntos de Interior (LIBE) del Parlamento Europeo, que finalmente no adopta introducir el requisito del interés lucrativo y respecto al criterio del acceso por un número indefinido de personas, sugiere una redacción alternativa, “cuando pueda esperarse razonablemente que sólo tendrá acceso un número limitado de personas”.

El GT29 se pronunció posteriormente en 2013 en el Anexo 2 Proposals for Amendments regarding exemption for personal or household activities. El GT29 tampoco era partidario de incluir el requisito del “interés lucrativo” ya que entendía que actividades realizadas por particulares por el hecho de reportar un rendimiento económico, quedarían incluidas (ej ventas privadas en línea), y viceversa, actividades que trascienden el ámbito personal o doméstico pero no suponen una ganancia económica, podrían quedar incluídas en el ámbito de aplicación de la excepción y por tanto, fuera del ámbito de aplicación de la normativa de protección de datos. Por otro lado, consciente de los cambios que internet y las TIC han supuesto, posibilitando la compartición instantánea de datos personales por parte de cualquier persona, el GT29 propone una serie de criterios para ser incluidos en el Considerando del RGPD, que pueden ser utilizados para clarificar cuándo un concreto tratamiento de datos se realiza en el contexto de fines personales o domésticos. Puntualiza que dichos criterios no son determinantes per se pero una combinación de los mismos podría servir para determinar si un tratamiento queda incluido en el ámbito de la excepción o no. Dichos criterios (traducción no oficial) son:

Finalmente, la redacción definitiva adoptada por el RGPD sigue una línea continuista con la establecida por la Directiva 95/46 y no introduce grandes modificaciones ni criterios que pudieran servir de aclaración a los operadores jurídicos en relación a la aplicación de la excepción.

Ya aprobado el RGPD, el 30 de Noviembre de 2018, se realizó una petición al Parlamento Europeo solicitando concretar el alcance del artículo 2.2 c) del RGPD, a lo que la Comisión encargada contestó que:

El peticionario solicitaba la inclusión en el artículo 2.2 de las palabras «privado» y «no comercial», a lo que la Comisión encargada le contesta que “la adición de las palabras propuestas, coordinadas con la conjunción disyuntiva «o», podría entenderse incluso como una vía de extender la excepción a actividades «privadas» y «no comerciales» que rebasan las actividades meramente personales o domésticas y en cuyo marco puede ocurrir, por consiguiente, que se efectúa un tratamiento de datos personales de personas no pertenecientes al respectivo hogar. Tal extensión de la exceptuación de la aplicación de las disposiciones del RGPD podría poner en entredicho la protección de las personas en lo relativo al tratamiento de sus datos personales”.

Esto significa que el límite ha de provenir precisamente del hecho de no rebasar el ámbito de las actividades personales o domésticas y no del carácter del sujeto que realiza el tratamiento de datos. Si se hubiera querido excluir del ámbito de aplicación a las actividades realizadas por personas físicas, es decir, las actividades personales en general y sin distinguir el marco o dimensión en que se realizan, se les habría excluido directamente del ámbito subjetivo de aplicación.

El Consejo de Europa publicó en 2018 el Handbook on European Data Protection elaborado junto con la Agencia de los Derechos Fundamentales de la UE (FRA), el Supervisor Europeo de Protección de Datos y el Tribunal Europeo de Derechos Humanos. Se afirma que “El acceso de los ciudadanos a internet y la posibilidad de utilizar plataformas de comercio electrónico, redes sociales y blogs para compartir información personal acerca de sí mismos y de otras personas hace que sea cada vez más difícil distinguir el tratamiento de datos para actividades personales del tratamiento de datos para actividades no personales. La consideración de las actividades como puramente personales o domésticas depende de las circunstancias”. “(…) es crucial que los usuarios sean conscientes de que subir información de otras personas sin obtener su consentimiento puede violar los derechos a la privacidad y la protección de datos de esas personas”.

Los casos del TJUE, Lindqvist y Rynes, son citados por el Comité Europeo de Protección de Datos en sus Guidelines 3/2019 on processing of personal data through video devices, al hablar de la exención doméstica en el ámbito de la video vigilancia.

También son citadas dichas sentencias del TJUE por nuestro Tribunal Supremo en Sentencia Núm 815/2020 de 18/06/2020, que tiene en cuenta la interpretación estricta de la excepción. El TS afirma que “son dos los requisitos legales para que entre en juego la cláusula de exclusión, que el tratamiento de datos lo haga un particular y que lo haga en el marco de una actividad exclusivamente particular o doméstica”.

Siguiendo el criterio fijado en la Sentencia Lindqvist, la Guía de Videovigilancia de la AEPD en relación a las cámaras on board, establece que las grabaciones para una finalidad “doméstica” estarían exceptuadas de la aplicación de la normativa de protección de datos. Por ejemplo, el uso de estas cámaras en los cascos de un ciclista o motorista, que fuesen tomando imágenes paisajísticas. “No obstante, su uso posterior, como por ejemplo, la publicación de las grabaciones en internet quedaría sometido a la normativa de protección de datos”. También afirma la AEPD que “sobre la aplicación de esta excepción doméstica, no podrán entenderse exceptuados aquellos supuestos en los que la información tratada sea puesta en conocimiento de un número indeterminado o indefinido de personas”. Asimismo, “tampoco se aplica la excepción en aquellos casos en los que el tratamiento de estos datos pueda lesionar los derechos e intereses de las personas. A tal efecto, debe tenerse en cuenta que la utilización de las tecnologías de la información y las comunicaciones puede dar lugar a que un tratamiento de los datos inicialmente vinculado con la vida privada de quien lo realiza pueda implicar un acceso a información de un tercero que éste no desea que sea del dominio público”.

¿Quiere decir todo lo anterior que los datos obtenidos con motivo de actividades personales o domésticas, al quedar fuera del ámbito objetivo de aplicación de la norma, ya no pueden quedar protegidos por la misma?

La Audiencia Nacional en Sentencia (Núm de Recurso 481/2012) de fecha 26/09/2013 da respuesta a esta cuestión afirmando que sí son objeto de protección por parte de la normativa de protección de datos, pero de forma diferente, pues en relación a los datos personales (lista de contactos) que puede contener un teléfono móvil, el hecho de quedar incluidos dentro de la excepción doméstica no significa que los datos queden exentos de protección en el sentido de que el acceso al terminal sea libre por no quedar sujeto al régimen protector de la Ley.

Es un hecho que el desarrollo de la sociedad y la forma en que las personas interactuamos con las tecnologías han multiplicado de forma exponencial las situaciones que pueden suponer precisamente rebasar ese ámbito personal o doméstico, razón por la cual hemos podido conocer resoluciones sancionadoras de la AEPD en las que considera responsable del tratamiento a una persona física por exceder el tratamiento de datos realizado de una actividad personal o doméstica (PS/00334/2019 sanción de 10.000 eur). No obstante, sancionar a particulares no es una novedad, pues en el ámbito de videovigilancia ya habíamos conocido sanciones a particulares por captar imágenes de la vía pública y por tanto, trascender ese ámbito personal o doméstico, tal y como se estableció en el Caso RYNES por el TJUE (R/02869/2013 sanción de 2.000 eur, PS/00055/2012 diversas sanciones 2000 €, 900 € y 1000€).

El RGPD no ha introducido novedades en la materia, a pesar de las propuestas de modificación discutidas en durante su tramitación, sino únicamente puntualizaciones y actualizaciones a través del Considerando 18 que refuerzan lo establecido en su articulado y son coherentes con la interpretación que los Tribunales y el GT29 han venido realizando hasta la fecha, si bien es cierto tampoco incluyó los criterios sugeridos por el GT29 para clarificar su aplicación por parte de las autoridades de control y Tribunales.

En ocasiones, no resulta sencillo discernir cuándo estamos ante actividades privadas que sean exclusivamente personales o constituyan una actividad meramente doméstica, pero debemos tener en cuenta que ese ámbito personal o doméstico, puede ser rebasado. Es por ello que el ámbito objetivo de la excepción doméstica debe analizarse caso por caso en función de las concretas circunstancias, teniendo en cuenta que no será suficiente que el tratamiento de datos lo realice un particular, sino que, además, deberá circunscribirse en el marco de una actividad exclusivamente particular o doméstica y todo ello interpretado en sentido estricto tal y como ha establecido la Jurisprudencia del TJUE.

María Loza Corera

Lead Advisor en Govertis

@Mlozac

Cuando desarrollamos tanto proyectos basados en la adecuación o cumplimiento y debemos presentar Planes de tratamiento o simplemente necesitamos mejorar el entorno de Seguridad de la información, hay uno que no falla y casi aparece (o por lo menos en mis proyectos he debido proponerlo) y debemos considerar; el Hardening (Endurecimiento), como veremos a continuación, cuando establecemos el Hardening como una de las iniciativas de protección podemos definir diferentes actividades que, si las miramos de manera global, generaran un impacto positivo.

Antes que nada y para quienes no lo conozcan, el Endurecimiento de la Infraestructura o Hardening, es una medida de protección o plan de tratamiento, conforme sea el caso, que es ejecutada por el personal a cargo de la infraestructura «los fierros» y busca realizar ajustes con el objetivo de dificultar la realización de acciones maliciosas, o contar con las suficientes pistas en caso de que algo ocurra.

Cuando nace como una iniciativa de tecnología, es el propio personal de TI el que busca la manera de realizar la implementación, considerando las buenas prácticas (que hay muchas), por otro lado cuando se realiza por temas de cumplimiento o adecuación estas medidas vienen socializadas por los responsables de Seguridad de la información, y he aquí uno de los primeros beneficios, cuando proponemos el Hardening como responsables de Seguridad de la información tenemos la oportunidad de colaborar con TI generando sinergia.

Si bien existen diferentes formas de abordarlo son 4 puntos básicos los que debemos considerar y que vamos a identificar como oportunidades de implementación de controles listados en el Anexo A de la norma ISO/IEC 27001:2013.

Si lo analizamos adecuadamente el concepto de Hardening es aplicable tanto a sistemas operativos, servicios o aplicaciones y como lo hemos visto en este corto planteamiento, es una medida de control que requerirá un tiempo para que madure y, adicionalmente, necesitaremos la colaboración posiblemente constante de roles de auditoria o control (A.18.2.3) para que se este tipo de proyectos o iniciativas sean parte del día a día de la organización.

Jorge Guerrón

Equipo Govertis

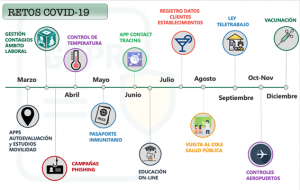

KEEP READINGMal que nos pese, este 2020 que ya ha tocado a su fin ha venido marcado por la grave crisis sanitaria derivada de la pandemia de la COVID-19. De entre los múltiples retos que la sociedad ha tenido que abordar como consecuencia de la situación acaecida, la protección de datos ha ocupado un lugar destacado, habiendo tenido que realizar los profesionales de la privacidad -y Delegados de protección de datos en particular- un auténtico “tour de force” para dar respuesta a las cuestiones que se han ido planteando con cada iniciativa surgida para combatir la propagación del virus, las cuales casi siempre tenían implicaciones relevantes en lo que al derecho fundamental a la protección de datos se refiere.

Desde este Blog, y a través de una serie de artículos, hemos ido tratando de dar respuesta “en tiempo real” a los casos más destacados, así como en los distintos eventos del Club DPD, que ineludiblemente han versado sobre cuestiones relacionadas con la privacidad en la pandemia.

Ahora que, por fin, llega el epílogo del 2020, mostramos a modo de resumen y de forma gráfica los principales hitos. Son todos los que están, pero no están todos los que son. Se destacan aquellas cuestiones que entendemos más relevantes en relación con la protección de datos.

De este conjunto de iniciativas anti-COVID y la forma en la que se ha abordado su encaje en la normativa de privacidad, podemos extraer una serie de conclusiones principales:

El Reglamento General de protección de datos también lo es para permitir su libre circulación. El RGPD tienen un espíritu abierto y flexible, y en sus considerandos y artículos se contemplan expresamente situaciones como la actual. Por tanto, se puede cumplir con el RGPD y la LOPDGDD, y, por tanto, garantizar el derecho a la protección de datos personales, mientras se combate la pandemia. Existen unos límites, pero como ocurre con cualquier otro ámbito de actuación donde entren en conflicto derechos y libertades que hay que ponderar.

Aún así, hay que advertir que la legislación actual se configura como una herramienta útil pero insuficiente. En muchos de los retos afrontados se ha echado en falta una regulación específica de los legisladores nacionales, que permitiera dotar de mayor seguridad a los responsables y encargados de tratamiento y ofrecer mayores garantías a los ciudadanos.

En la mayoría de casos o retos afrontados, los tratamientos encontraban en las normas causas o bases de licitud y legitimación (intereses vitales, interés público esencial, cumplimiento obligaciones legales, …). La clave radicaba en la proporcionalidad de las medidas y las garantías necesarias, para lo cual es esencial que las determinen las leyes y las autoridades sanitarias. Por tanto, la proporcionalidad de las acciones llevadas a cabo por los distintos agentes en los tratamientos excepcionales llevados a cabo, así como el papel que han jugado las autoridades, en especial las sanitarias, o colectivos como los servicios de prevención de riegos de las empresas, han demandado una mayor concreción por parte del legislador, que bien podría haberse materializado en los distintos instrumentos normativos publicados durante la pandemia. En definitiva, una norma que proveyera de un mayor nivel de concreción sobre el alcance de los tratamientos de datos personales en circunstancias como las derivadas de la COVID-19.

Privacidad como valor al alza: cada vez se ve más como una ventaja competitiva. En este sentido, también ha salido reforzada la figura del Delegado de protección de datos, como elemento esencial en el cumplimiento de los principios y obligaciones en las organizaciones, y en la necesaria atención especializada de los retos planteados.

Javier Villegas

Equipo Govertis

KEEP READINGEn la actualidad, entre las medidas adoptadas para combatir la propagación de la Covid-19, las federaciones, clubs u otros colectivos del deporte base o categorías inferiores han restringido el acceso a las instalaciones deportivas a padres, madres, familiares y aficionados, en general. De este modo, en función del tipo de instalación, no pueden ver nada de los entrenamientos o partidos o, en su caso, pueden ver una parte o la totalidad del espacio de juego, en ocasiones echando mano del ingenio.

Ante esto, muchas entidades deportivas han decidido grabar los entrenamientos y encuentros, para ser retransmitidos en streaming o en diferido. Dado que la captación de imágenes por medio de las cámaras se efectúa, principalmente, sobre personas físicas, identificadas o identificables, obliga a considerar en qué términos está legitimada, para que no afecte a los derechos y libertades fundamentales.

A estos efectos, atendemos al Dictamen CNS 3/2015 de la Agencia Catalana de Protección de Datos, en relación a las grabaciones en instalaciones deportivas municipales, en el que nos dice que, si la captación y la grabación de imágenes de personas realizando la práctica de un deporte tuviera lugar de manera meramente accesoria en un evento público, como puede ser un encuentro deportivo, el tratamiento de estos datos personales estaría habilitado conforme a las previsiones de la Ley Orgánica 1/1982, de 5 de mayo, de protección civil del derecho al honor, a la intimidad personal y familiar y a la propia imagen.

Ahora bien, si las imágenes de personas captadas en estos espacios no aparecieran de manera meramente accesoria, habría que contar con el consentimiento de los afectados. Así, añade el dictamen que, a diferencia de los encuentros, “en el caso de los entrenamientos no parece que puedan considerarse como un «evento público» y su grabación claramente conllevaría la captación continua y no accesoria de las imágenes de las personas que los efectúan y que pueden tener al respecto unas justificadas expectativas de privacidad. En este caso, no se podría considerar que las previsiones de la LO 1/1982 son una habilitación legal suficiente a los efectos de permitir el tratamiento sin consentimiento de los afectados”.

Sentado esto, cabe decir que los entrenamientos y partidos de equipos de categorías inferiores, a priori, no tienen el interés público asociado a la práctica profesional. De modo que, no contando con habilitación legal suficiente, habría que solicitar el consentimiento previo de los afectados [artículo 6.1.a) RGPD] o, en su caso, tratándose de menores de 14 años, de los titulares de la patria potestad o tutela [artículo 7 LOPD-GDD].

Patrick Monreal

Equipo Govertis

KEEP READINGEl Reglamento (UE) 2016/679 del Parlamento Europeo y del Consejo, de 27 de abril de 2016, relativo a la protección de las personas físicas en lo que respecta al tratamiento de datos personales y a la libre circulación de estos datos (RGPD) fundamenta el cumplimiento de los principios de protección en dos pilares fundamentales:

Tal como establecen las propias guías de la AEPD, para poder dar cumplimiento al principio de responsabilidad proactiva, es necesario que el responsable del tratamiento “aplique medidas técnicas y organizativas apropiadas a fin de garantizar y poder demostrar que el tratamiento es conforme con el Reglamento. En términos prácticos, este principio requiere que las organizaciones analicen qué datos tratan, con qué finalidades lo hacen y qué tipo de operaciones de tratamiento llevan a cabo. A partir de este conocimiento deben determinar de forma explícita la forma en que aplicarán las medidas que el RGPD prevé, asegurándose de que esas medidas son las adecuadas para cumplir con el mismo y de que pueden demostrarlo ante los interesados y ante las autoridades de supervisión. En síntesis, este principio exige una actitud consciente, diligente y proactiva por parte de las organizaciones frente a todos los tratamientos de datos personales que lleven a cabo».

Para establecer la gestión orientada a riesgo, la AEPD también destaca lo siguiente: «El RGPD señala que las medidas dirigidas a garantizar su cumplimiento deben tener en cuenta la naturaleza, el ámbito, el contexto y los fines del tratamiento, así como el riesgo para los derechos y libertades de las personas. De acuerdo con este enfoque, algunas de las medidas que el RGPD establece se aplicarán sólo cuando exista un alto riesgo para los derechos y libertades, mientras que otras deberán modularse en función del nivel y tipo de riesgo que los tratamientos presenten. La aplicación de las medidas previstas por el RGPD debe adaptarse, por tanto, a las características de las organizaciones. Lo que puede ser adecuado para una organización que maneja datos de millones de interesados en tratamientos complejos que involucran información personal sensible o volúmenes importantes de datos sobre cada afectado no es necesario para una pequeña empresa que lleva a cabo un volumen limitado de tratamientos de datos no sensibles».

En este nuevo contexto, la falta de una actitud proactiva y responsable en la adopción de medidas de seguridad, incluso aun no existiendo lesión de derechos y libertades del afectado o interesado, puede originar la imposición de una sanción al responsable o encargado de tratamiento por no justificar este enfoque preventivo de cumplimiento.

De conformidad con el Artículo 32 Seguridad del tratamiento del RGPD el responsable y encargado del tratamiento asumen las siguientes obligaciones, en relación con la seguridad en el tratamiento de los datos personales:

En este contexto muchas organizaciones nos preguntan continuamente cómo acreditar esa valoración y poder justificar que se han tomado las medidas adecuadas. De forma ideal, lo más garantista sería apostar por el cumplimiento de estándares en la materia como ISO 27001 de seguridad de la información o la extensión de esta norma específica a la privacidad, ISO 27701.

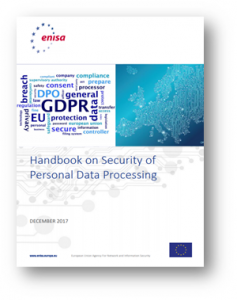

ENISA, la Agencia Europea de Ciberseguridad según establece el REGLAMENTO (UE) 2019/881 DEL PARLAMENTO EUROPEO Y DEL CONSEJO de 17 de abril de 2019 relativo a ENISA (Agencia de la Unión Europea para la Ciberseguridad) y a la certificación de la ciberseguridad de las tecnologías de la información y la comunicación y por el que se deroga el Reglamento (UE) n.o 526/2013 («Reglamento sobre la Ciberseguridad») ha tratado desde la publicación del RGPD de dar respuesta a esta pregunta.

Publicó en primer lugar, en Enero de 2018 publicó su “Handbook on Security of Personal Data Processing” en donde establecía una metodología para poder valorar el nivel de riesgo (Desde la perspectiva de seguridad) al que está sometido un tratamiento y establecía medidas de seguridad proporcionales a esa valoración realizada.

En Enero del año pasado, ENISA, para facilitar el uso de esta metodología, trasladó a un entorno online todo el proceso proporcionando una herramienta útil a los Delegados de Protección de Datos que quieran usar esta aproximación como base para la toma de decisiones. Este entorno está accesible en la URL https://www.enisa.europa.eu/risk-level-tool/

Esta guía establece un criterio de valoración del riesgo del tratamiento y define un conjunto de medidas de seguridad que deberá ser aplicado de forma proporcional al nivel de riesgo obtenido. Para esta estimación del riesgo, ENISA propone considerar los siguientes factores:

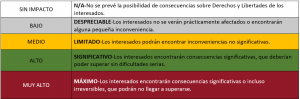

En relación a la escala de valoración de impactos, se ha considerado como criterio más relevante utilizar los criterios de severidad establecidos por la propia AEPD en su guía de “Evaluación de Impacto en la Protección de los Datos Personales”. Esta escala también es empleada por la herramienta GESTIONA que la AEPD ha puesto a disposición de las organizaciones para realizar tanto evaluaciones de impacto, como análisis de riesgos. La escala de valoración emplea la siguiente graduación:

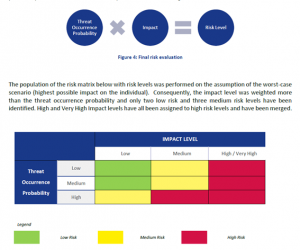

Con esta información sobre un tratamiento analizado, se puede realizar una evaluación del riesgo del tratamiento atendiendo a la valoración de impacto y probabilidad establecidos y determinar a qué categoría de riesgo está sometido ese tratamiento, de forma que puedan seleccionarse el conjunto de medidas de seguridad mínimo que deberán aplicarse para acreditar un nivel de protección adecuado.

Ilustración 2. Categorización del riesgo de un tratamiento según metodología ENISA

Una vez conocida la escala de riesgo que corresponde al tratamiento se establece, en función de diferentes grupos de medidas, cuáles serán necesarias de forma proporcional al nivel de riesgo. De esta forma, se define un criterio que permite aplicar el “principio de proporcionalidad” y determina un conjunto mínimo de medidas que permita acreditar el cumplimiento de la responsabilidad proactiva por parte del responsable del tratamiento. Las medidas de seguridad planteadas por ENISA también pueden clasificarse atendiendo a si determinan requisitos organizativos, técnico-organizativos o técnicos. El siguiente gráfico muestra todas las áreas que determinan las medidas de seguridad a aplicar.

Ilustración 1. Agrupación de las medidas de seguridad establecidas por «Handbook on Security of Personal Data Processing» de ENISA.

Como valor añadido, además, cada medida propuesta por ENISA indica también cuál es el control o controles de la norma ISO 27001:2013 con el que se relaciona. De esta forma, ENISA establece un conjunto básico de medidas que referencian al estándar en materia de seguridad de la información y que no suponen una aplicación de la totalidad de éste, sino una aplicación parcial, dado que no supone la puesta en marcha de los 114 controles de seguridad que contempla el estándar y su aplicación es proporcional al nivel de riesgo asignado.

Esta aproximación proporciona fundamentalmente dos ventajas:

Javier Cao Avellaneda

Equipo Govertis

KEEP READINGEl RGPD define Dato personal como toda información sobre una persona física identificada o identificable («el interesado»); se considerará persona física identificable toda persona cuya identidad pueda determinarse, directa o indirectamente, en particular mediante un identificador, como por ejemplo un nombre, un número de identificación, datos de localización, un identificador en línea o uno o varios elementos propios de la identidad física, fisiológica, genética, psíquica, económica, cultural o social de dicha persona Por lo tanto, nos encontramos con una definición clara de lo que podemos entender como dato.

En la práctica estamos constantemente intercambiando información personal. Este flujo de datos personales puede realizarse de forma analógica o digital. Cuando ese intercambio lo hacemos en el mundo analógico, sabemos perfectamente que información estamos facilitando, Ej: dar una copia en papel de nuestra fotografía de carnet,pero la cosa se complica cuando entramos en el mundo digital, en el entorno 2.0.

¿Sabías que cuando enviamos un email, estamos enviando más datos que los que hayamos incorporado en el texto del correo o cómo anexo al mismo? Y cuándo compartes una foto por WhatsApp ¿Crees que solo envías esa imagen? Efectivamente cuando enviamos un email o compartimos una fotografía realizada digitalmente ignoramos los metadatos que enviamos junto a ellos. Pero ¿qué son los metadatos? ¿son o pueden llegar a ser datos personales?

Los metadatos (del griego μετα, meta, ‘después de, más allá de’ y latín datum, ‘lo que se da’, «dato») son datos que describen otros datos, un ejemplo: en una biblioteca, los metadatos serían las fichas donde se almacena información sobre autores, títulos, editoriales para buscar libros. Los metadatos permiten identificar más datos.

En el mundo digital podría ser información que aislada no aporte ninguna información sobre quién es el interesado o pudiera ser que sí. Ni el RGPD ni la LOPDyGDD hace referencia alguna a los metadatos, pero, en la propuesta del Reglamento Europeo y del Consejo sobre el respeto de la vida privada y la protección de datos personales en el sector de las comunicaciones electrónicas y por el que se deroga la Directiva 2002/58/CE del Parlamento Europeo y del Consejo de 12 de julio de 2002 (Reglamento de E-Privacy), sí que se regulan subsumiéndolos en el concepto de “Datos de comunicación electrónica”.

En el considerando 3 de este Reglamento de E-Privacy, que todavía no está vigente, dice que “ Entre esos metadatos figuran los números a los que se ha llamado, los sitios web visitados, la localización geográfica o la hora, la fecha y la duración de una llamada, información que permite extraer conclusiones precisas sobre la vida privada de las personas participantes en la comunicación electrónica tales como sus relaciones sociales, sus costumbres y actividades de la vida cotidiana, sus intereses, sus preferencias, etc.” Es decir, que podrían ser considerados “datos” a los efectos del RGPD

De hecho, el considerando 17 se establece la obligación de requerir el consentimiento para tratar estos metadatos por parte de los proveedores de servicios, aunque en el Artículo 6.2 establecen tres tipos de bases de legitimación diferentes para tratar metadatos por parte de los proveedores de servicios:

Además, este reglamento obliga a la supresión o anonimización de los mismos cuando ya no los use.

Sin querer profundizar más en la propuesta del Reglamento e-privacy, hemos de plantearnos qué situación o qué lugar tienen los metadatos en tanto que con uno de ellos o varios puedan identificar a una persona.

Como hemos referido arriba un metadato puede ser identificatorio o no en función de qué tipo sea o de si se junta con otro metadato que otorguen información suficiente como para identificar o hacer identificable a una persona. En esta hipótesis ¿podríamos estar hablando de un “dato” a los efectos del RGPD y por lo tanto ésta normativa desplegar todas sus obligaciones?

Parece ser que es un planteamiento posible en tanto que cumple con los requisitos que ha de tener un dato para que sea amparado por la normativa de privacidad, pero no es un dato, es un “metadato” y como hemos dicho, ni el RGPD y la actual LOPD hace referencia alguna al “metadato” ¿podría aplicarse el RGPD a un elemento que no regula estricto sensu?

Por otro lado, los metadatos circulan, en muchos casos, sin que Responsable de Tratamiento ni Interesado lo sepan, por ejemplo, datos de ubicación y fecha de una fotografía realizada por un teléfono móvil. Que estos datos sean “ocultos” dificulta enormemente que puedan desplegarse todas las obligaciones y derechos de uno y otro.

¿Qué pasará cuando, de forma expresa, se declare que se van a tratar metadatos por los operadores? ¿qué normativa se tendrá que aplicar?

El Reglamento e-privacy nos lo contesta en su exposición de motivos dejando claro que, mientras el RGPD garantiza la protección de datos personales el Reglamento e-privacy amparará como lex specialis al tratamiento de datos de comunicaciones electrónicas llevado a cabo en relación con la prestación y utilización de servicios de comunicaciones electrónica.

El metadato, pues, es contemplado por la normativa como relevante jurídicamente en tanto que se encuentre en el ámbito normativo del futuro Reglamento, pero, per se, aunque pudiera identificar a una persona, como tal metadato, parece quedar fuera de la regulación. Pero, bajo mi punto de vista, lo realmente relevante es que seguimos aportando legislación de un ámbito territorial parcial cuando el tráfico de datos y sobre todo de metadatos, es global ya que se realiza a través de la red y esta es mundial.

Hoy en día los negocios en internet son enteramente globales, y esta realidad no sólo afecta a grandes empresas sino también a pequeños empresarios e incluso, al profesional o emprendedor que, en solitario, se lanza al mundo digital disponiendo de los medios para desarrollar su trabajo en un país, la empresa de Hosting que le provee en otro, los servidores en un tercero y el cliente ser de un cuarto país. Exigir cumplimientos normativos tan estrictos como el europeo en un supuesto de hecho tan complejo como el que se describe, frena el crecimiento y el emprendimiento por ello, es necesario ya disponer de una visión política y legislativa más global.

Francisco José Adán Castaño

Equipo Govertis

KEEP READINGCon la expansión de las redes sociales y la facilidad para compartir en diferentes redes sociales todo tipo de contenido, ha aparecido desde hace unos años el fenómeno de los “influencers” que son aquéllas persona que han conseguido un gran número de seguidores o personas que están pendientes de sus publicaciones en diferentes redes sociales como Instagram, YouTube, tiktok, etc.

Se producen varias relaciones jurídicas a las que afectan tanto el RGPD, como la LOPDGDD y otras normas como la ley General de publicidad.

Por un lado, existe la relación de las redes sociales con el influencer. El influencer no deja de ser un usuario de la red social que por su especial relevancia en la misma obtiene una serie de beneficios como verse remunerado por el contenido que sube a la red social. Contenido que utiliza la red social para incluir espacios publicitarios o anuncios y vender los mismos a los anunciantes.

La relación surge bajo la premisa de que, si un influencer llega a un número muy elevado de personas, todas esas personas se convierten en potenciales compradores de los productos que se anuncien en el contenido del influencer, o por el mismo influencer.

En este sentido, la red social será responsable del tratamiento de los datos de sus usuarios y deberá cumplir con las obligaciones del RGPD con relación a la información, consentimiento, medidas de seguridad, etc. con especial atención al tratamiento de los datos de menores de edad que son usuarios muy numerosos en estas redes.

El influencer, será responsable del tratamiento de los datos de carácter personal que quedaron excluidos del ámbito doméstico, de acuerdo con el Dictamen 5/2019 sobre redes sociales en línea del Grupo de Trabajo el cual indicaba que en ocasiones puede no aplicar esta excepción doméstica debido al elevado número de contactos que tiene un usuario o que toda la información la publiquen en abierto por lo que puede ser indexada por motores de búsqueda y ser accesible para un indeterminado número de usuarios o se publican datos sensibles.

Además, para el Grupo de Trabajo existen otros casos en los que el usuario asume el rol de responsable de tratamiento “Si un usuario de SRS actúa en nombre de una empresa o de una asociación o utiliza el SRS principalmente como una plataforma con fines comerciales, políticos o sociales, la exención no se aplica”.

Esta doctrina también ha sido recogida en el Informe 0197/2013 de la AEPD que a mayor abundamiento cita los Fundamentos 46 y 47 de la Sentencia del Pleno del Tribunal de Justicia de las Comunidades Europeas de 6 noviembre 2003 (Sentencia Lindqvist) en la que se afirmaba:

“46 En cuanto a la excepción prevista en el segundo guion del artículo 3, apartado 2, de la Directiva 95/46, en el duodécimo considerando de esta última, relativo a dicha excepción, se citan como ejemplos de tratamiento de datos efectuado por una persona física en el ejercicio de actividades exclusivamente personales o domésticas la correspondencia y la llevanza de un repertorio de direcciones.

47 En consecuencia, esta excepción debe interpretarse en el sentido de que contempla únicamente las actividades que se inscriben en el marco de la vida privada o familiar de los particulares; evidentemente, no es éste el caso de un tratamiento de datos personales consistente en la difusión de dichos datos por Internet de modo que resulten accesibles a un grupo indeterminado de personas”.

Y Sentencia de la Audiencia Nacional de 15 de junio de 2006 que afirmaba: “Lo relevante para la sujeción al régimen de protección de datos no será por tanto que haya existido tratamiento, sino si dicho tratamiento se ha desarrollado en un ámbito o finalidad que no sea exclusivamente personal o doméstico. Qué ha de entenderse por «personal» o «doméstico» no resulta tarea fácil. En algunos casos porque lo personal y lo profesional aparece entremezclado. En este sentido el adverbio «exclusivamente» utilizado en el art. 2.2.a) apunta a que los ficheros mixtos, en los que se comparten datos personales y profesionales, quedarían incluidos en el ámbito de aplicación de la ley al no tener como finalidad exclusiva el uso personal. Tampoco hay que entender que el tratamiento se desarrolla en un ámbito exclusivamente personal cuando es realizado por un único individuo. Por ejercicio de una actividad personal no debe entenderse ejercicio de una actividad individual. No deja de ser personal aquella actividad de tratamiento de datos que aún siendo desarrollada por varias personas físicas su finalidad no trasciende de su esfera más íntima o familiar, como la elaboración de un fichero por varios miembros de una familia a los efectos de poder cursar invitaciones de boda. Y un tratamiento de datos personales realizado por un solo individuo con finalidad profesional, mercantil o industrial estará claramente incluido en el ámbito de aplicación de la ley 15/1999. Será personal cuando los datos tratados afecten a la esfera más íntima de la persona, a sus relaciones familiares y de amistad y que la finalidad del tratamiento no sea otra que surtir efectos en esos ámbitos”.

Además, deberá tener en cuenta las obligaciones de la ley General de Publicidad, la Ley de Servicios de la Sociedad de la Información y el Código de Conducta sobre el Uso de Influencers en la Publicidad, desarrollado por Autocontrol que entrará en vigor el 1 de enero de 2021.

Francisco Ramón González-Calero Manzanares

Lead Advisor en Govertis

KEEP READINGEl Esquema Nacional de Seguridad (en adelante, también, ENS) está regulado en el Real Decreto 3/2010 de 8 de enero (link). Como se indica en su exposición de motivos, su objeto es “el establecimiento de los principios y requisitos de una política de seguridad en la utilización de medios electrónicos que permita la adecuada protección de la información” y persigue “fundamentar la confianza en que los sistemas de información prestarán sus servicios y custodiarán la información de acuerdo con sus especificaciones funcionales, sin interrupciones o modificaciones fuera de control, y sin que la información pueda llegar al conocimiento de personas no autorizadas”.

Como es generalmente conocido, el ENS tiene que ser aplicado por las Administraciones públicas para “asegurar el acceso, integridad, disponibilidad, autenticidad, confidencialidad, trazabilidad y conservación de los datos, informaciones y servicios utilizados en medios electrónicos que gestionen en el ejercicio de sus competencias”.

No obstante lo anterior, muchas personas desconocen que la Ley contempla que la aplicabilidad del ENS se extienda, en un supuesto determinado, a empresas puramente privadas y que nada tienen que ver con la Administración pública.

El origen de este supuesto, como analizaremos más adelante, lo hemos de localizar en el último párrafo de la Disposición Adicional 1ª de la Ley Orgánica, 3/2018 de 5 de diciembre, de Protección de Datos y Garantía de los Derechos Digitales (en adelante, LOPD-GDD). Dicha Ley Orgánica establece en su artículo 1.a) que su objeto es “adaptar el ordenamiento jurídico español al Reglamento (UE) 2016/679”, es decir, al Reglamento General de Protección de Datos (en adelante, RGPD).

Pues bien, el RGPD dispone en su art. 5.2 el “principio de la responsabilidad proactiva”, que, de una manera muy resumida, viene a establecer que el responsable del tratamiento debe cumplir y ser capaz de demostrar que los datos personales son tratados de acuerdo con los principios de “licitud, lealtad y transparencia”; “limitación de la finalidad”; “minimización de datos”; “exactitud”; “limitación del plazo de conservación” y de “integridad y confidencialidad”. Precisamente ese último principio de “integridad y confidencialidad” es el que establece que se ha de garantizar una seguridad adecuada de los datos personales, para protegerlos “contra el tratamiento no autorizado o ilícito y contra su pérdida, destrucción o daño accidental”.

Por su parte, el artículo 32 del RGPD, dice que “teniendo en cuenta el estado de la técnica, los costes de aplicación, y la naturaleza, el alcance, el contexto y los fines del tratamiento, así como riesgos de probabilidad y gravedad variables para los derechos y libertades de las personas físicas, el responsable y el encargado del tratamiento aplicarán medidas técnicas y organizativas apropiadas para garantizar un nivel de seguridad adecuado al riesgo […]”.

Es decir, para la generalidad de los responsables del tratamiento las medidas de seguridad a implantar para proteger los datos personales no se recogen en una lista taxativa que es aplicable por igual a todo el mundo. Con este artículo 32, en mayo del año 2018, se introduce un concepto desconocido en campo de la protección de datos española: la autoevaluación por el responsable de las medidas de seguridad que son necesarias para proteger los datos personales que son objeto de tratamiento directamente por él o, en su caso, por encargados de tratamiento que tratan datos por cuenta suya.

Sin embargo, unos meses más tarde de la entrada en vigor de la LOPD-GDD, en diciembre del 2018, el Legislador español decidió que esta obligación de auto-imposición de las medidas de seguridad no sería de aplicación a las categorías de responsables y/o encargados citados en el art. 77 de la LOPD-GDD[1], que, cómo se puede comprobar en el pie de página, integran la totalidad de la Administración Pública española. Y es aquí es donde entra en juego la mencionada Disposición Adicional Primera que dice así:

“Medidas de seguridad en el ámbito del sector público:

En los casos en los que un tercero preste un servicio en régimen de concesión, encomienda de gestión o contrato, las medidas de seguridad se corresponderán con las de la Administración pública de origen y se ajustarán al Esquema Nacional de Seguridad.”

Por tanto, la distintas entidades enumeradas en el art. 77, para proteger la integridad, confidencialidad y disponibilidad de los datos personales que traten, ya sea en calidad de responsable o encargado del tratamiento, han de (1) categorizar de acuerdo con el Anexo I del ENS (en categoría básica, media o alta) los sistemas de información utilizados para el tratamiento y (2), de acuerdo con el Anexo II, implementar aquellas medidas de seguridad (organizativas, operacionales y de protección) que sean acordes a la categoría otorgada al sistema.

Es decir, la DA 1ª despoja a las distintas administraciones públicas de la capacidad de decisión sobre las medidas de seguridad a implementar para proteger la integridad y la confidencialidad de los datos personales y les obliga a cumplir[2] con el muy exigente marco del Esquema Nacional de Seguridad.

APLICABILIDAD DEL ENS A LAS EMPRESAS PRIVADAS

Por otro lado, es importante reseñar que el párrafo final de la DA 1ª contiene un matiz que hace que la aplicabilidad del ENS sea, al menos potencialmente, universal.

“En los casos en los que un tercero preste un servicio en régimen de concesión, encomienda de gestión o contrato, las medidas de seguridad se corresponderán con las de la Administración pública de origen y se ajustarán al Esquema Nacional de Seguridad.”

Este párrafo se traduce en que toda entidad que preste o quiera prestar servicios a una Administración Pública ha de cumplir también con las medidas de seguridad que, en virtud del ENS, sean de aplicación a dicha administración de referencia.

Como consecuencia de dicho precepto, cada vez es más común, que las empresas privadas que se presentan a licitaciones del sector público encuentren reflejados en los pliegos la exigencia inexcusable de que cumplan con el Esquema Nacional de Seguridad y que hayan superado un proceso de certificación por una entidad debidamente acreditada.

Enrique Molina Jordano

Equipo Govertis

Art. 77 LOPD-GDD: a) Los órganos constitucionales o con relevancia constitucional y las instituciones de las comunidades autónomas análogas a los mismos. b) Los órganos jurisdiccionales. c) La Administración General del Estado, las Administraciones de las comunidades autónomas y las entidades que integran la Administración Local. d) Los organismos públicos y entidades de Derecho público vinculadas o dependientes de las Administraciones Públicas. e) Las autoridades administrativas independientes. f) El Banco de España. g) Las corporaciones de Derecho público cuando las finalidades del tratamiento se relacionen con el ejercicio de potestades de derecho público. h) Las fundaciones del sector público. i) Las Universidades Públicas. j) Los consorcios. k) Los grupos parlamentarios de las Cortes Generales y las Asambleas Legislativas autonómicas, así como los grupos políticos de las Corporaciones Locales.

[2] Se ha de remarcar que esa obligación de cumplimiento del ENS ya estaba vigente desde el 2010. Sin embargo, en la fecha de publicación del presente artículo, sólo un porcentaje ínfimo de los sistemas de información de categoría media o alta dependientes de la Administración han sido debidamente certificados conforme al RD 3/2010.

KEEP READINGLa Ley 3/1991, de 10 de enero, de Competencia Desleal tiene como objeto la protección de la competencia, persiguiendo el interés de todos los que participan en el mercado y prohíbe los actos de competencia desleal, incluida la publicidad ilícita en los términos de la Ley General de Publicidad. Algunas de estas conductas se relacionan con ilícitos penales recogidos en el Capítulo XI – De los delitos relativos a la propiedad intelectual e industrial, al mercado y a los consumidores de nuestro Código Penal y otras, como veremos, tienen conexión con la normativa en materia de protección de datos.

La norma, siguiendo un criterio restrictivo, considera que existe competencia desleal cuando se cumplan las dos condiciones siguientes: que el acto se «realice en el mercado» (es decir, que se trate de un acto dotado de trascendencia externa) y que se lleve a cabo con «fines concurrenciales» (es decir, que el acto tenga por finalidad «promover o asegurar la difusión en el mercado de las prestaciones propias o de un tercero»). No se requiere ninguna condición ulterior; y, concretamente -según se encarga de precisar el artículo 3- no es necesario que los sujetos -agente y paciente- del acto sean empresarios (la Ley también resulta aplicable a otros sectores del mercado: artesanía, agricultura, profesiones liberales, etc.), ni se exige tampoco que entre ellos medie una relación de competencia.

Por su parte, el Capítulo II de la ley tipifica las conductas que se reputan desleales, comenzando con una cláusula general que considera desleal «todo comportamiento que resulte objetivamente contrario a las exigencias de la buena fe». Así, en las relaciones con consumidores y usuarios se entiende contrario a las exigencias de la buena fe el comportamiento de un empresario o profesional que no cumpla la diligencia profesional, entendida ésta como el nivel de competencia y cuidados especiales que cabe esperar de un empresario según las prácticas honestas del mercado, que distorsione o pueda distorsionar de manera significativa el comportamiento económico del consumidor medio o del miembro medio del grupo destinatario de la práctica, si se trata de una práctica comercial dirigida a un grupo concreto de consumidores.

Más allá de la cláusula general, la norma establece una generosa tipificación de los actos concretos de competencia desleal. En concreto, el artículo 8 regula las prácticas engañosas y considera las mismas aquellos comportamientos susceptibles de mermar de manera significativa, mediante acoso, coacción, incluido el uso de la fuerza, o influencia indebida (entendida como la utilización de una posición de poder en relación con el destinatario de la práctica para ejercer presión, incluso sin usar fuerza física ni amenazar con su uso), la libertad de elección o conducta del destinatario en relación al bien o servicio que afecte o pueda afectar a su comportamiento económico.

En lo que en materia de protección de datos interesa, debemos hacer referencia a la Disposición adicional decimosexta de la LOPDGDD, que regula lo que considera, a los efectos previstos en el mencionado artículo 8, las prácticas agresivas en materia de protección de datos y enumera las mismas.

Dos de las prácticas desleales están relacionadas directamente con las autoridades de control en materia de protección de datos en nuestro país, tanto de la autoridad nacional -la Agencia Española de Protección de Datos-, como de las autonómicas -el Consejo de Transparencia y Protección de Datos, la Autoridad Catalana de Protección de Datos y la Agencia Vasca de Protección de Datos-. Estas conductas son las siguientes:

Respecto de estas prácticas, la AEPD en su campaña ‘LOPD a coste cero’1 aclaró que el empleo por los ofertantes de servicios relacionados con la protección de datos de signos institucionales (por ejemplo, el logotipo de la AEPD o de entidades de certificación acreditadas) para hacer creer que cuentan con el aval de organismos públicos supondría una práctica agresiva considerada como desleal.

Otras conductas estarían vinculadas más concretamente al tráfico mercantil, a saber:

La AEPD en la arriba mencionada campaña ‘LOPD a coste cero’ indicó que en caso de que los ofertantes publiciten servicios a un coste notoriamente inferior a los precios de mercado, se podría estar cometiendo competencia desleal.

Por su parte, el artículo 12 de la Ley de Competencia Desleal define como conducta desleal la explotación de la reputación ajena, considerando como tal «el aprovechamiento indebido, en beneficio propio o ajeno, de las ventajas de la reputación industrial, comercial o profesional adquirida por otro en el mercado».

Vamos a encontrar conductas que pueden considerarse como explotación de la reputación ajena que también pueden infringir la normativa de protección de datos: este será el caso, por ejemplo, cuando nos encontremos ante la publicación de la imagen de una persona con fines publicitarios sin su consentimiento. Esta conducta podría encuadrarse en un acto desleal de explotación de la reputación ajena, pero también podría suponer una infracción de la normativa de protección de datos, al carecer este tratamiento de datos de una causa de licitud legítima; además en los tratamientos relativos a la imagen es de especial importancia tener en consideración lo que indica la Ley Orgánica 1/1982, de 5 de mayo, de protección civil del derecho al honor, a la intimidad personal y familiar y a la propia imagen.

Estas situaciones podrán ser más relevantes cuando se trata de personajes públicos, pero podrán constituir una infracción en materia de protección de datos cuando se trate de una persona anónima.

Finalmente, el artículo 29.2 de la Ley 3/1991 regula una modalidad de prácticas agresivas por acoso, considerando desleal «realizar propuestas no deseadas y reiteradas por teléfono, fax, correo electrónico u otros medios de comunicación a distancia, salvo en las circunstancias y en la medida en que esté justificado legalmente para hacer cumplir una obligación contractual».

La propia norma indica que el empresario debe, en estas comunicaciones, permitir al consumidor dejar constancia de su oposición a seguir recibiendo propuestas comerciales de dicho empresario o profesional. Y añade que «Este supuesto se entenderá sin perjuicio de lo establecido en la normativa vigente sobre protección de datos personales, servicios de la sociedad de la información, telecomunicaciones y contratación a distancia con los consumidores o usuarios, incluida la contratación a distancia de servicios financieros».

Como sabemos, la normativa de protección de datos exige la existencia para este tratamiento de datos de los consumidores de una causa de licitud de las establecidas en el artículo 6 RGPD, debiendo tenerse en cuenta igualmente lo establecido en los artículos 21 y 22 de la Ley 34/2002, de 11 de julio, de servicios de la sociedad de la información y de comercio electrónico. Un ejemplo típico que podemos encontrar al respecto es el de aquellas empresas que adquieren bases de datos de clientes, sin comprobar si los datos se recabaron de forma lícita y si existe una causa de licitud para la cesión de estos datos, además de la obligación que en este caso existiría de cumplir con el artículo 14 RGPD.

Verónica Gutiérrez

Equipo Govertis

KEEP READING